nostr:npub1jw50ps6cehf060ytu6c7g4udrha6g002grwamtzvfhk8xk58nekq4k9fry nostr:npub10vu420j0kqjfg2cuekzsn826sn83ser4tv95exqwg8xqz8wcattqsqqwr7 Meh, dig me dit "timed out" quand j'interroge le Unbound local. Pas d'EDE :(

nostr:npub199ndj65dnmucxrzaujm8vrp0auc63x8wrgljpp05nu7sf6nm2hyqcjfg60 nostr:npub10vu420j0kqjfg2cuekzsn826sn83ser4tv95exqwg8xqz8wcattqsqqwr7 Faut augmenter le délai sur dig, ou bien le diminuer sur Unbound.

hi nostr:npub1jw50ps6cehf060ytu6c7g4udrha6g002grwamtzvfhk8xk58nekq4k9fry

what do you think of services such as global-ns?

nostr:npub14qej24k78xayhlcf3xfqlq53yc7xqfsmeasckvryaafjsgpr2hhscla53z I never used it but it seems very cool.

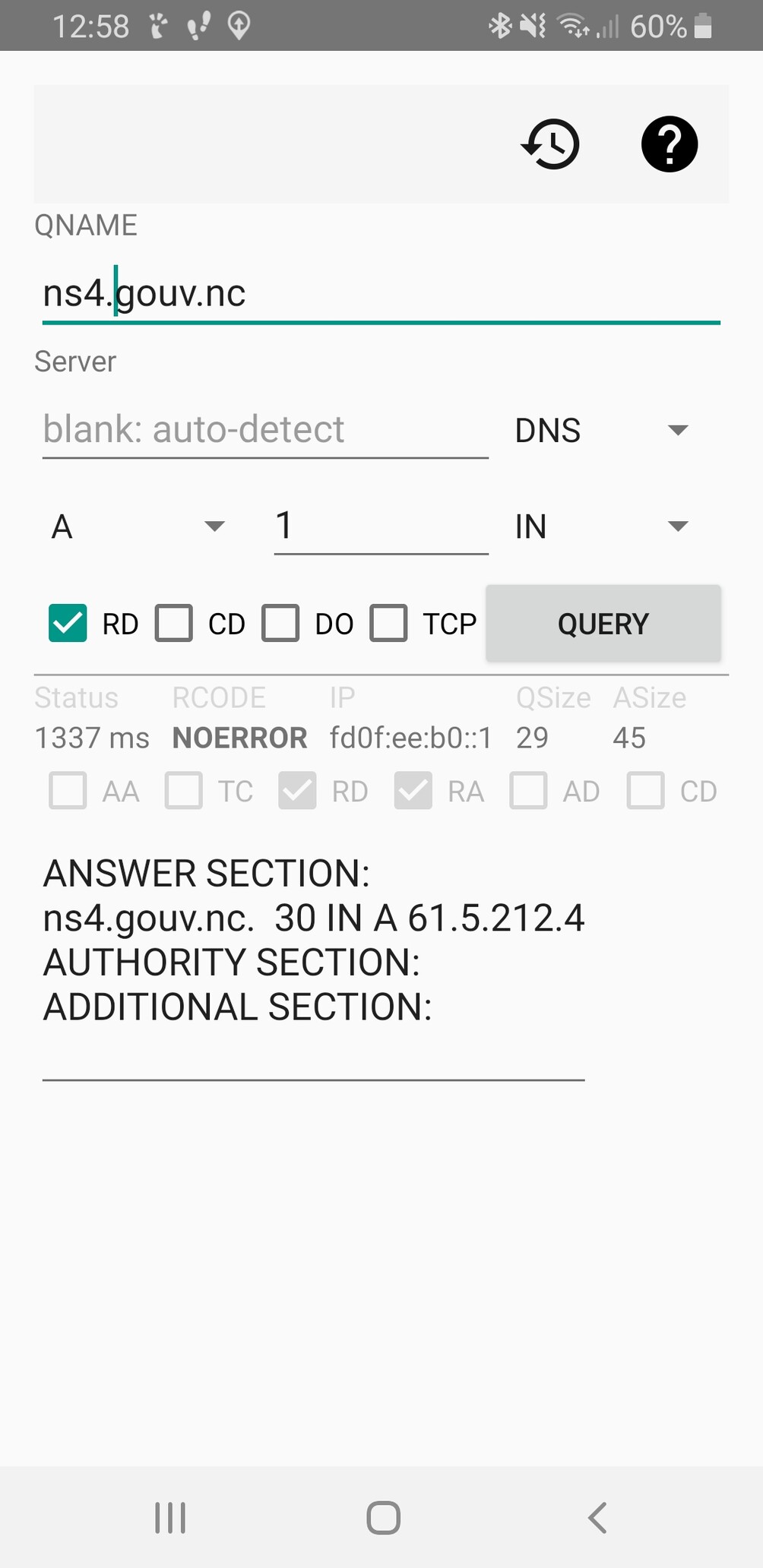

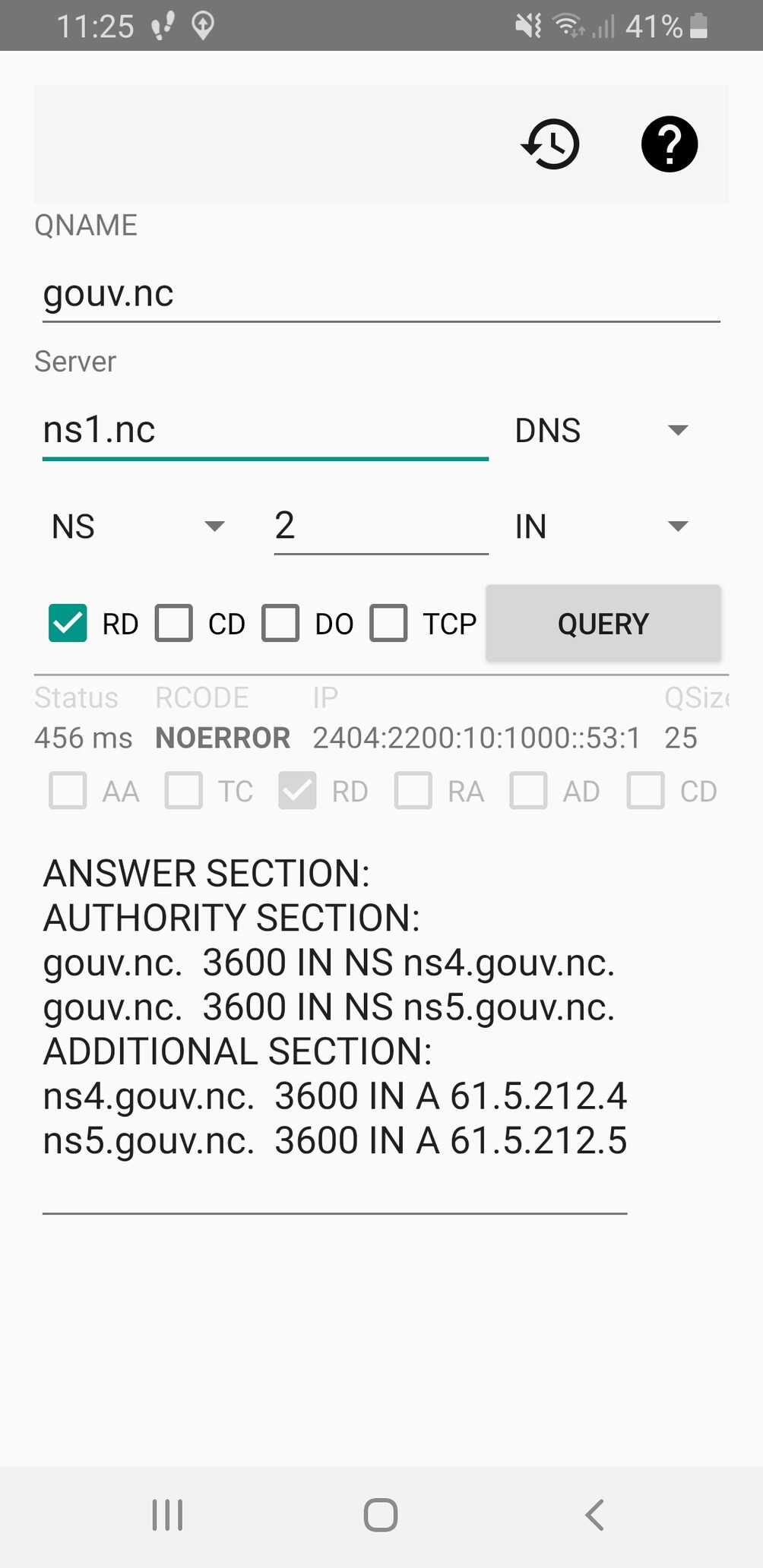

nostr:npub1jw50ps6cehf060ytu6c7g4udrha6g002grwamtzvfhk8xk58nekq4k9fry ah ok, j'ai vu les 3600 sur la définition des NS par la zone parente nc.

Mais maintenant je vois les 30 sur le A de ns4.gouv.nc.

#leDnsCestComplicay

nostr:npub10vu420j0kqjfg2cuekzsn826sn83ser4tv95exqwg8xqz8wcattqsqqwr7 Il y aussi que le TTL de l'ensemble NS n'est pas le même dans la délégation et dans la zone (la plupart des résolveurs font évidemment davantage confiance à la zone, qui fait autorité).

#LeDnsCestSuperSimple

nostr:npub1jw50ps6cehf060ytu6c7g4udrha6g002grwamtzvfhk8xk58nekq4k9fry ah oui, je n'avais pas remarqué les 3600 secondes. C'est la zone parente qui le définit ? Ou ils demandent leur avis à gouv.nc ?

nostr:npub10vu420j0kqjfg2cuekzsn826sn83ser4tv95exqwg8xqz8wcattqsqqwr7 Euh non, pas 3600, seulement 30 !

#DNS To measure the effectiveness of a DoS attack, I'm looking for a tool that can send N DNS requests (to the default resolver or to a configurable name server) at intervals of T (N and T being of course tunable, and better if we can add a jitter to T) and display aggregates such as "X % of the requests were successful". I can program it myself but may be it already exists?

nostr:npub10vu420j0kqjfg2cuekzsn826sn83ser4tv95exqwg8xqz8wcattqsqqwr7 Ça permet de tester EDE sur Google Public DNS :

; EDE: 22 (No Reachable Authority): (At delegation gouv.nc for ns4.gouv.nc/a)

nostr:npub199ndj65dnmucxrzaujm8vrp0auc63x8wrgljpp05nu7sf6nm2hyqcjfg60

nostr:npub10vu420j0kqjfg2cuekzsn826sn83ser4tv95exqwg8xqz8wcattqsqqwr7 En fait, ça va et ça vient (comme souvent dans les attaques DoS) mais leur TTL ridiculement bas aggrave sérieusement le problème.

nostr:npub10vu420j0kqjfg2cuekzsn826sn83ser4tv95exqwg8xqz8wcattqsqqwr7 Ça permet de tester EDE sur Google Public DNS :

; EDE: 22 (No Reachable Authority): (At delegation gouv.nc for ns4.gouv.nc/a)

nostr:npub199ndj65dnmucxrzaujm8vrp0auc63x8wrgljpp05nu7sf6nm2hyqcjfg60

Un putsch en cours en Nouvelle-Calédonie ?

https://zonemaster.net/fr/result/94be50ede4c63e74

Aucun des deux serveurs de noms ne répond #dns nostr:npub1jw50ps6cehf060ytu6c7g4udrha6g002grwamtzvfhk8xk58nekq4k9fry

nostr:npub10vu420j0kqjfg2cuekzsn826sn83ser4tv95exqwg8xqz8wcattqsqqwr7 Confirmé. #céLéRusses

nostr:npub1jw50ps6cehf060ytu6c7g4udrha6g002grwamtzvfhk8xk58nekq4k9fry

Le crolevr de qvant en IPv6 tv crois ?

nostr:npub10cf5dh39enklzuygqvxshn8655c8vmhhfkdxvljduzvxpmgvqagqa254m7 Leur page (le robot s'annonce poliment) « With [nom de la boite] applications you get a complete toolset for any SEO professional. Find out what pages are seen in search results for a keyword, collect keywords for SEO and PPC campaigns, benchmark your competitors, and find out current backlinks profile for any website. »

nostr:npub1jw50ps6cehf060ytu6c7g4udrha6g002grwamtzvfhk8xk58nekq4k9fry A priori c'est possible avec n'importe quel flux HTTP, dès 1.1 (HTTP Pipelining). Si le serveur n'est pas fracassé évidemment. Ca existe même en EPP :-)

nostr:npub1mc2x2xljtltfrdxd8v7x05ajzlxejel9y68r9rhgct8jkqrdj0psysyype "Si le serveur n'est pas fracassé" Je vais tester tous les serveurs RDAP de la planète (pas du tout sûr que le programme de l'ICANN teste cela).

Ya un croleur qui est en train de ramasser la totalité d'un site Web de 10 000 pages. Bon, d'un autre côté, il le fait en IPv6, donc on peut lui pardonner. (Et il attend deux-trois secondes entre chaque requête.)

« J’ai été unmatchée par un homme sur Hinge après lui avoir dit que Barbie était une expérience, et Oppenheimer juste un film » Ce qu'il y a de bien avec les USA est qu'ielles arrivent toujours à faire plus lunaire que la dernière fois. https://www.madmoizelle.com/il-naime-pas-barbie-quitte-le-ces-femmes-qui-quittent-leur-mec-apres-que-barbie-leur-ait-ouvert-les-yeux-1558891

nostr:npub1hysn4zvtz6xewz2henf56r7gxxlzmpd6stf2x2j4r0ndavwnj7wqfl0gzh Après les orques et les loutres, un nouveau Soulèvement de la Faune ?