IMPORTANTE!!!!!!!!!!!

PRA QUEM USA O NOSTTER.APP !!!!!!!!!!!!

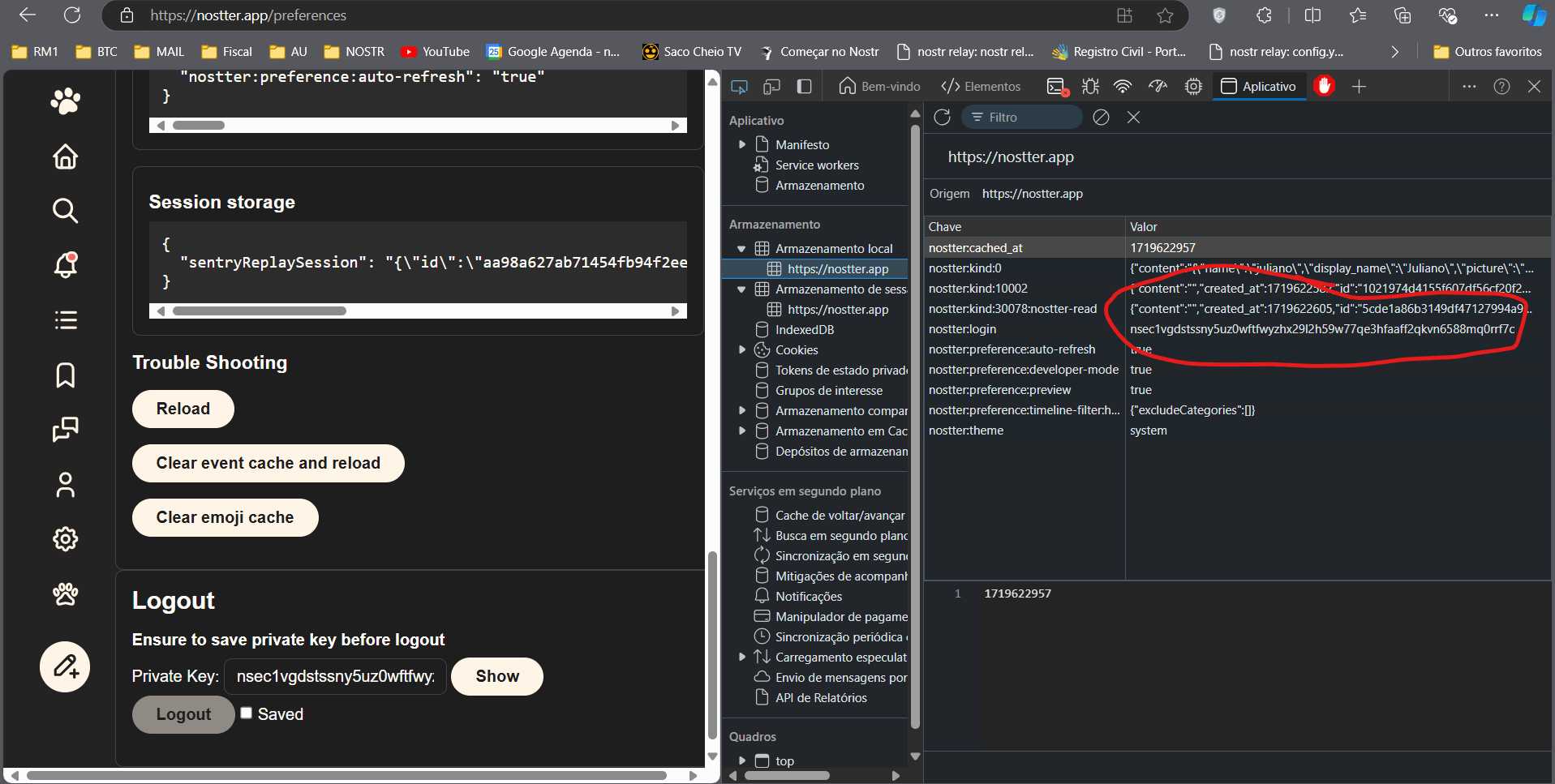

Gurizada, o nostter.app armazena a NSEC de maneira exposta, qualquer programa ou extensão que tiver acesso ao sessionstorage vai ter acesso às tuas chaves privadas.

NÃO USEM ATÉ QUE SEJA CORRIGIDO.

Simplesmente ao abrir o dev-tools foi possível achar... Segue print da evidência.

Então cuidado, não utilizar este client até que seja resolvido este problema. Deixar a chave exposta ali é muito arriscado...

OBS: chave privada ali no print é uma conta apenas de teste.

Vou tentar entrar em contato coms devs deste client (NOSTTER.APP) pra sinalizar eles desta falha de segurança.

Boa noite, minha honra, magnatas!! Fui