SaneVox Deutsch

Wladimir Putins Reaktion auf den Kursk-Einmarsch der Ukraine

Aug 18, 2024

Russian President Vladimir Putin responds to the recent incursion of Ukrainian forces into the Kursk region of Russia.

Original Video:

Produced by: Kremlin

Originally Published on: August 12, 2024

Translations by: https://www.video-translations.org

Disclaimer: Read by A.I. Voices. Auto-translated.

+++

Privacy Link:

https://yewtu.be/watch?v=6aAwexRjJeg&local=true

Original Link: https://www.youtube.com/watch?v=6aAwexRjJeg

Free21

Die USA und der Russenhass

Von William M. Drew , veröffentlicht am: 17. August 2024

Dieser Text wurde zuerst am 19.07.2024 auf https://usrussiaaccord.org/ unter der URL https://usrussiaaccord.org/acura-viewpoint-william-m-drew-the-hoover-institution-declares-war-on-russia/ veröffentlicht. Lizenz: American Committee for US-RUSSIA Accord, William M. Drew, Lizenz CC 4.0

Symbolbild; erstellt durch ChatGPT; gemeinfrei

(Red.) Es gibt sie noch, die geschichtskundigen Autoren, die es wagen, die amerikanische Außenpolitik zu kritisieren und die Kriegstreiber beim Namen zu nennen. Zu ihnen gehört der US-Autor William M. Drew. Und es gibt sie noch, die Plattformen, die es wagen, solche Texte zu publizieren. Zu ihnen gehört die Plattform ACURA – „American Committee for US-Russia Accord". Eben ist dort der hier folgende Artikel zur „Hoover Institution" erschienen, die zu den schlimmsten Kriegstreibern der USA gehört. Ein in diesem Beitrag erwähntes und beschriebenes zweiminütiges Video wurde offensichtlich gesperrt, es konnte aber von einem Globalbridge.ch-Leser noch heruntergeladen werden, der Link kann am Ende des folgenden Beitrags angeklickt werden. Der ganze Artikel ist aber auch ohne dieses Video sehr informativ. (cm)

In krassem Gegensatz zum ursprünglichen Kalten Krieg von 1946-1989, in dem im Allgemeinen zwischen Russland als Nation und seiner damaligen kommunistischen Regierung unterschieden wurde, haben die erneuten Feindseligkeiten zwischen Russland und dem Westen wegen des Ukraine-Konflikts eine bedrohliche Welle russophober Propaganda ausgelöst, die sich gegen die Geschichte und Kultur Russlands richtet. Der ideologische Kreuzzug des Westens hat wiederholt gezeigt, dass er, bei dem Versuch Russland als eine böse, aggressive Macht zu brandmarken – die von einem Verrückten angeführt wird, der die Demokratie bedroht – die grundlegenden Fakten der Geschichte völlig außer Acht lässt.

Ein eklatantes Beispiel für diese Art von Polemik ist ein zweiminütiges Video mit dem Titel „Why Russia Fights“ (Warum Russland kämpft), das kürzlich für die „Hoover Institution” produziert wurde [1], um offensichtlich für den Stellvertreterkrieg der USA in der Ukraine zu werben:

Das Video der „Hoover Institution” beschränkt sich nicht nur auf die Politik der Regierung von Wladimir Putin, sondern stellt Russland im Laufe seiner sechs Jahrhunderte langen Geschichte als geeinten Staat, als eine finstere Macht dar, die aufgrund einer auf moralischer Überlegenheit beruhenden Ideologie die Welt beherrschen will. Die Annahme dieser Prämisse schließt jede Hoffnung auf eine friedliche Koexistenz des Westens mit Russland aus, es sei denn, das Land wird geschwächt und sein riesiges Territorium in verschiedene kleine Vasallenstaaten aufgeteilt – wie einige im Westen argumentiert haben.

Dies ist eine weitaus extremere Position, als sie von einflussreichen Personen und Institutionen im früheren Kalten Krieg vertreten wurde, als der Haupteinwand im Westen gegen die Sowjetunion eher in ihrem kommunistischen System als in ihrer gesamten Geschichte und Kultur bestand.

Das Hoover-Video stellt die Geschichte auf den Kopf, indem es Russland als Aggressor darstellt und die verheerenden Invasionen aus dem Westen, die Russland über Jahrhunderte hinweg erlitten hat, nicht einmal erwähnt. Die westliche Aggression gegen Russland war das Hauptthema in The Battle of Russia, der berühmten Kriegsdokumentation, die Frank Capra für seine Serie Why We Fight produzierte [2]. Diese Serie war so lange bekannt, dass es fast unmöglich erscheint, dass die heutigen westlichen Propagandisten sie ignorieren könnten. In der Tat ist es wahrscheinlich, dass die Verantwortlichen der „Hoover Institution” den Titel Why Russia Fights (Warum Russland kämpft) sogar absichtlich gewählt haben, um Capras Serie Why We Fight zu kontern. Ich bin mir sicher, dass die Neokonservativen, die das russophobe Video gedreht haben, keineswegs so dumm sind oder die grundlegenden Fakten der russischen Geschichte so wenig kennen, wie sie es von der amerikanischen Öffentlichkeit annehmen. Aber sie glauben eindeutig, dass der Zweck die Mittel heiligt und sind daher bereit, über die Vergangenheit zu lügen, um ihre Sache in der Gegenwart zu fördern.

Die „Hoover Institution” hat offenbar damit gerechnet, dass ihre Propaganda im Zeitalter der Desinformation und des weit verbreiteten historischen und kulturellen Analphabetentums erfolgreich sein wird. Leider könnten sie damit Recht haben. Umfragen haben ergeben, dass viele Amerikaner nicht einmal wissen, in welchem Jahrhundert ihr eigener Bürgerkrieg stattfand oder auf welcher Seite Russland im Zweiten Weltkrieg stand. Nur eine relativ kleine Anzahl von Amerikanern hat heute Eisensteins Alexander Newski [3] oder Michail Kalatazows Die Kraniche ziehen [4] gesehen. Ich bezweifle, dass viele der heutigen Generation in den USA jemals Tolstois Krieg und Frieden gelesen oder die denkwürdigen Verfilmungen von King Vidor [5] und Sergei Bondarchuk [6] gesehen haben.

Die neue Russophobie, die während des Putsches auf dem Maidan 2014 im Westen aufkam – und die im Zuge der russischen Militäroperation in der Ukraine 2022 besonders virulent wurde –, ist weitaus weitreichender als die, die das Land während des Kalten Krieges oder in der früheren Zeit der zaristischen Herrschaft erfasste. Der Versuch des Westens, die russische Kultur in den letzten Jahren zu „vernichten“, der auf unheimliche Weise an die Kampagne gegen die deutsche Kultur in den USA 1917-1918 während des Ersten Weltkriegs erinnert, hat keine Parallele in früheren Perioden der Spannungen zwischen Russland und dem Westen, sei es zu zaristischen oder sowjetischen Zeiten. Früher wurde im Westen zwischen russischen Künstlern und ihrer Regierung unterschieden, wobei der Künstler als Ausdruck des Geistes der Freiheit angesehen wurde, unabhängig von den Zwängen, die ihm das jeweilige Regime auferlegte.

Jetzt jedoch, im Zuge der Ukraine-Krise, sind in einer für die jahrzehntelange politische Korrektheit des Westens nur allzu typischen Weise verschiedene Analysten aufgetaucht, die behaupten, in den großen Schriftstellern des Landes die Hand der russischen Autokratie und des Ethnozentrismus zu sehen – eine Kritik, die sich mit den bedauerlichen Bemühungen ukrainischer Nationalisten deckt, Russlands klassische Künstler als Überbleibsel imperialer Unterdrückung zu unterdrücken.

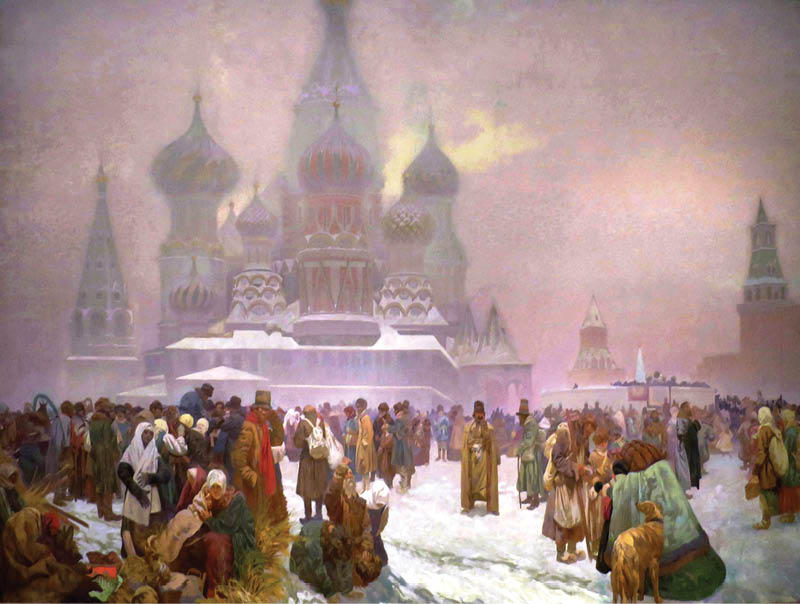

Gemälde “Die Abschaffung der Leibeigenschaft in Russland” von Alphons Maria Mucha, sinnbildlich für die von Alexander II. durchgeführten Reformen. Bild: Wikimedia Commons, Lizenz: gemeinfrei

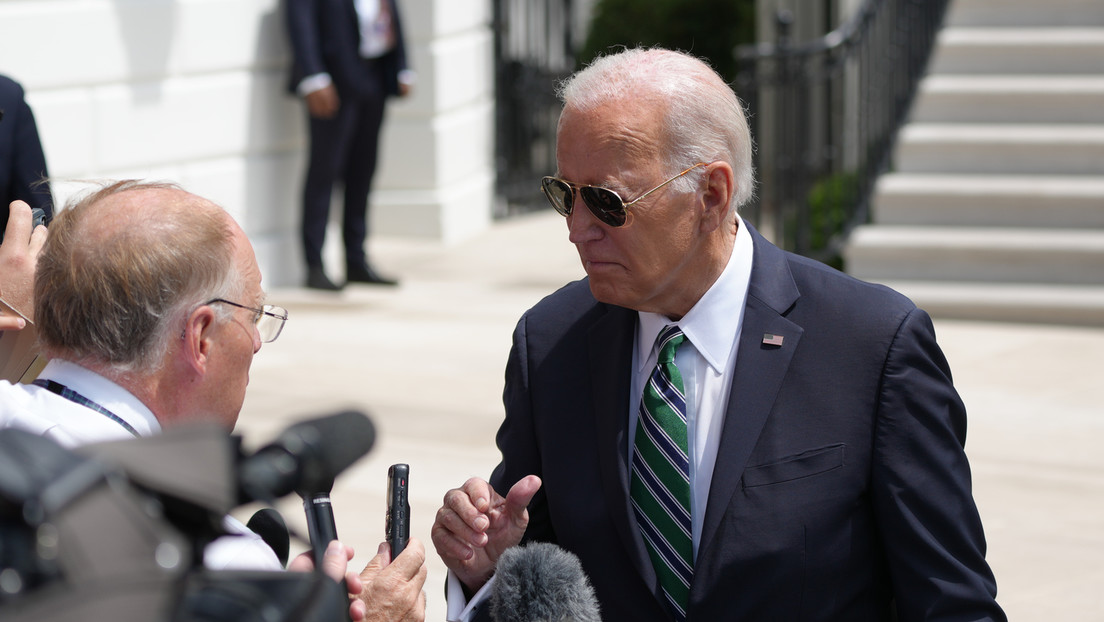

Dass die derzeitige Haltung der westlichen Staats- und Regierungschefs gegenüber der Russischen Föderation von alten Stereotypen über das „finstere Russland“ geleitet wird, wird aus einer Aussage von Präsident Joe Biden deutlich, der auf der Münchner Sicherheitskonferenz im Februar 2018 sagte, dass „die Zeit kommen wird, vielleicht nicht in naher Zukunft, aber irgendwann wird das russische Volk nach Westen blicken und aus dem tiefen schwarzen Loch herauskommen, in das es die letzten 150 Jahre oder länger gestarrt hat.“ Wenn er sich auf das Jahrzehnt der 1860er Jahre bezieht, dann ist er offensichtlich nicht mit den großen Reformen Alexanders II. vertraut, einschließlich der Einführung des Geschworenengerichts und der Emanzipation der Leibeigenen, die die amerikanischen Abolitionisten [7] bei ihren eigenen Bemühungen um die Abschaffung der Sklaverei inspirierten.

Kulturell gesehen war das, was Biden als „tiefes schwarzes Loch“ abtat, ein Zeitalter unglaublicher künstlerischer Errungenschaften – die großen Romane von Tolstoi, Dostojewski und Turgenjew und die großartige Musik von Tschaikowsky, Rimsky-Korsakov, Borodin und Mussorgsky.

Aber die Welle der Russophobie hat nicht nur versucht, die Errungenschaften der fernen Vergangenheit Russlands auszulöschen, sondern auch die jüngere Geschichte zu entstellen. In seinem Buch The Road to Unfreedom: Russland, Europa, Amerika, schrieb Timothy Snyder, ein Historiker des Establishments, der sich dem neuen Kalten Krieg verschrieben hat, im Einklang mit seiner Ansicht, dass Russland schon immer ein Land der tyrannischen Finsternis war, über die „gefälschten Wahlen von 1996“, bei denen Boris Jelzin sein Präsidentenamt behielt, ließ aber bequemerweise die wichtige Rolle aus, die die Berater von Präsident Clinton bei der Sicherstellung dieses Sieges spielten. Die „Hoover Institution”, die Alexander Solschenizyn einst zum Ehrenmitglied ernannte, verurteilt nun die russischen Traditionen, die der Schriftsteller in seinen Werken so kraftvoll zum Ausdruck brachte, als Todfeind der westlichen Werte. Die Chronik des Westens über den neuen Kalten Krieg ignoriert alle westlichen Handlungen, die den 24. Februar 2022 fast unvermeidlich gemacht haben: die Verletzung des Versprechens, die NATO niemals nach Osten zu erweitern; die starke Unterstützung der Clinton-Regierung für das autokratische Regime Jelzins in den 1990er Jahren und das wirtschaftliche Desaster, das aus dieser Politik folgte; der Rückzug der USA aus den Rüstungskontrollverträgen mit Russland; die Anstiftung der USA zu sogenannten „farbigen Revolutionen“, die in den ehemaligen Sowjetrepubliken Russland feindlich gesinnt waren, von denen der Putsch auf dem Maidan 2014, der in der Ukraine ein gewalttätiges, russenfeindliches Regime installierte, der verheerendste war; und die Weigerung des Westens, die Minsker Vereinbarungen umzusetzen, die diese Krise lösen sollten.

Standbild aus dem Films ” Alexander Newski” von Sergei Eisenstein aus dem Jahr 1938. Bild: Wikimedia Commons; Lizenz: gemeinfrei

Da die Komplizenschaft der USA mit Israels monströsem Völkermord im Gazastreifen nun offenkundig ist, hat sich die ganze hochtrabende Rhetorik des Westens, seine Reaktion auf die Ukraine-Krise sei Teil eines kosmischen Kampfes zwischen westlicher Demokratie und östlichem Autoritarismus, als nichts weiter als ein heuchlerischer Deckmantel für die fortgesetzte Weltherrschaft der amerikanischen Militär- und Konzerneliten entlarvt.

Der Versuch des westlichen politischen und medialen Establishments, Ängste vor dem Osten zu schüren, indem es gleichzeitig an Russophobie, Islamophobie und Sinophobie appelliert, wurzelt in jahrhundertealten Ängsten vor „dem Anderen“, die bis in die Antike zurückreichen. Wenn westliche Länder nach Osten blickten, empfanden sie Unbehagen angesichts der schieren Größe dieser Länder, der Ausdehnung ihrer Bevölkerung, der „fremden“ Bräuche und Kulturen dieser Zivilisationen, deren Reichtum und Macht als Bedrohung für die planetarische Vorherrschaft des Westens angesehen wurden.

In einer Zeit, in der die Zusammenarbeit zwischen Ost und West für das Überleben der Menschheit unabdingbar ist, müssen alle, denen der Fortbestand des Lebens auf diesem zerbrechlichen Planeten am Herzen liegt, gemeinsam die alten Vorurteile des Westens bekämpfen. Anstatt einen „Kampf der Kulturen“ zwischen Ost und West als unvermeidlich zu verkünden, müssen wir uns um ein neues Bewusstsein für unsere gemeinsame Menschlichkeit bemühen.

+++

Quellen & Links

[1] Webseite Hoover Institution https://www.hoover.org

[2] Wikipedia, Film “Why We Fight – Chapter 4”, Stand: 02.08.20224 https://de.wikipedia.org/wiki/Datei:Why_We_Fight_4,_The_Battle_of_Britain.ogv

[3] Wikipedia, “Alexander Newski (Film)”, Stand: 02.08.20224 https://de.wikipedia.org/wiki/Alexander_Newski_(Film)

[4] Wikipedia, “Die Kraniche ziehen”, Stand: 02.08.20224 https://de.wikipedia.org/wiki/Die_Kraniche_ziehen

[5] Wikipedia, “King Vidor”, Stand: 02.08.2024 https://de.wikipedia.org/wiki/King_Vidor

[6] Wikipedia, “Sergei Fjodorowitsch Bondartschuk”, Stand: 02.08.2024 https://de.wikipedia.org/wiki/Sergei_Fjodorowitsch_Bondartschuk

[7] Deutschlandfunk Kultur, “Eine Welt ohne Polizei und Gefängnisse” vom 01.08.2023 https://www.deutschlandfunkkultur.de/abolitionismus-eine-welt-ohne-polizei-und-gefaengnisse-100.html#:~:text=Verbunden%20wird%2

+++

Für Spenden besuchen Sie bitte die Webseite

+++

Kuketz-Blog

(IC: Links sind hier nicht enthalten)

Matthias Eberl

12. August 2024

IP-Haushaltstracking bei Google und Drittanbietern: Was es ist und wie man sich schützt

IP-TrackingNeben den üblichen Cookies werden gerne auch IP-Adressen von Geräten für Werbetracking oder personalisierte Empfehlungen eingesetzt. Im Folgenden will ich einen Überblick über das geschätzte Ausmaß des Problems geben und zeigen, wie man sich dagegen schützen kann.

1. Was es ist

Bei der Werbevermarktung werden oft externe Dienste eingebunden, die hinter den wechselnden IP-Adressen eines Haushalts die immer gleichen Geräte bzw. Personen erkennen. Dies wird mit Identitätsprovidern erreicht, die ich bereits in einem gesonderten Artikel genauer beschrieben haben (Tracking durch Identitätsprovider). Kurz gesagt nutzen diese Dienste Logins, die Haushaltsmitglieder durchführen (z.B. bei gmx.de oder bild.de) und knüpfen dann auch täglich wechselnde IP-Adressen an die immer gleiche Gruppe von Personen. So können auch solche Websites personalisierte Werbung an Zielpersonen ausliefern, die weder über langlebige Cookies noch über eigene Logindaten der Besucher verfügen. So setzt Spiegel Online beispielsweise die ID-Provider Lotame und Eyeota ein, die beide auch IP-Adressen für das Tracking und die Profilbildung nutzen.

![]()

Typisches Einwilligungsbanner (TCF-Format), hier von heise.de. In den Unterpunkten findet sich auch die Einwilligung für das IP-Haushaltstracking. Der gelistete Anbieter Publicis Media ist bekannt für personalisierte Premiumwerbung.

Die überwiegende Mehrheit der deutschen Websites fragt mit einem so genannten „Cookiebanner“ nach, bevor sie diese Trackingmethode einsetzt. Man kann nicht häufig genug davor warnen, dass es hier um mehr als um Cookies geht und der Name „Cookiebanner“ verharmlosend ist. Man gibt hier Einwilligungen für viel langlebigere Trackingtechnologien als Cookies. Die meisten der berüchtigten TCF-Banner, die in der Werbevermarktung Standard sind, wollen erreichen, dass Drittanbieter auch E-Mail-Adressen und Telefonnummern (vor allem bei Shops) sowie IP-Adressen für langlebiges Tracking verwenden dürfen. Andere Websites wie sueddeutsche.de bieten in der Schaltfläche einen Vertrag an (und keine Einwilligung), aber auch hier wird im Anschluss die IP-Adresse für Profilbildung verwendet.

IP-Haushaltstracking wird also im Web sehr häufig eingesetzt. Bei Apps erscheint IP-Tracking weniger relevant, da die Werbeindustrie hier viel einfacher mit den Werbe-IDs von Apple und Google Verhaltensprofile aufbauen kann. Gerade die großen Plattformen könnten aber auch solche Informationen in ihren Apps auswerten, gut vorstellbar wäre es bei Meta, TikTok und Google.

Und damit sind wir beim Hauptverdächtigen für diesen Artikel: Der letztgenannte Gigant aus dem Silicon Valley trackt möglicherweise viel genauer, als wir bisher wissen. Und fragt dafür nicht nach einer Einwilligung.

2. Trackt Google IP-Adressen ohne Einwilligung?

Was Google betrifft, hatte ich schon länger einen Verdacht, aber leider konnte ich diesen nie sicher beweisen. Der Verdacht ist, dass Google auch ohne Einwilligung Standortdaten von Haushalten sammelt und das dazugehörige Such- und Surfverhalten damit verknüpft. Bis heute habe ich nur sehr verdächtige Zuordnungen – und über die will ich hier ausführlicher berichten.

Gründe für Haushaltstracking hätte Google: Das Unternehmen hat im browserbasierten Web eine eher schwierige Situation: Es sammelt zwar sehr viele Daten und besitzt mit Google Ads die wichtigste Werbeplattform, aber im Web hat das Unternehmen nicht so viele Logins zur Verfügung wie die konkurrierenden Werbemärkte der Social-Media-Plattformen (vor allem Meta mit Facebook und Instagram). Nur mit dem Besitz des Browsers Chrome versucht Google hier gegenzusteuern, aber die Technologie für das eingebaute Browsertracking mit dem irreführenden Namen Privacy Sandbox stößt schon vor seinem größeren Einsatz bei den Kartellbehörden auf Widerstand.

Vielleicht hatten auch andere schon das Gefühl, dass Werbeanzeigen und vorgeschlagene YouTube-Videos mit dem vorherigen Verhalten auf YouTube und Google Search zu tun haben. Und zwar, obwohl Cookies immer gelöscht wurden und keine Google-Logins genutzt wurden. Und obwohl nie in personalisierte Werbung eingewilligt wurde. Verdächtige Werbeanzeigen allein sind aber schwierig, nicht selten lassen sich solche oberflächlichen Eindrücke auch durch Zufälle oder lokale Trends erklären. Oft geht ja das eigene Verhalten konform mit Trends im städtischen oder ländlichen Raum in Deutschland. Wir denken, dass wir uns als Individuum für Elektroautos, Outdoor-Ausrüstung oder vegane Produkte interessieren, aber vielleicht tut das gerade auch ein großer Teil der restlichen Stadtbevölkerung und wir sind als Individuum nur langweiliger Teil dieser lokalen Trends.

2.1 Peppa Wutz und die Flottenkarte

![]()

Wenige Tage nach einer Peppa-Wutz-Suche empfahl Google auf einem ganz anderen Gerät im WLAN ein älteres Peppa-Wutz-Video.

Ende 2023 machte ich für einen Report der Digitale-Rechte-Organisation Reset zahlreiche Tests zum Tracking Minderjähriger. Teil davon war das Untersuchen der Ausspielung und Empfehlung von YouTube-Inhalten. Und ein Zusammenhang machte mich stutzig: Ich hatte an einem Tag verschiedene Peppa-Wutz-Videos im Desktop-Browser gesucht und aufgerufen. Vier Tage später wurde mir dann auf dem Test-Smartphone (im gleichen WLAN) ein mehrere Monate altes Peppa-Wutz-Besprechungsvideo für, naja, Halberwachsene empfohlen.

In einer kleinen Stichprobe von zugespielten Werbeanzeigen konnte ich den Verdacht dann weiter belegen: Die Werbeanzeigen im WLAN waren erheblich stärker mit den Interessen meines Haushalts verknüpft als bei dem identischen Browser, wenn dieser über VPN umgeleitet wurde. So wurde mir etwa eine Werbung für eine Flottenkunden-Tankkarte angezeigt, nachdem ich Monate zuvor Ladekarten auch für Flotten für meinen Ladekarten-Test bei Google recherchiert hatte. Google behauptete aber in der Werbeinfo, die Werbung sei nicht personalisiert, sondern basiere nur auf meinem generellen Standort.

![]()

Noch ein sehr auffälliger Zusammenhang: Einige Wochen nach der Suche (und Installation) von Lade-/Flottenkarten-Anbietern spielt mir Google eine angeblich unpersonalisierte Werbung für eine Flottenkarte aus.

Anfang 2024 Jahr wollte ich diesen Nebenfund aus der Auftragsarbeit dann auf breiterer Ebene für eine journalistische Veröffentlichung recherchieren, aber ich kam zu spät. Google hatte mittlerweile definitiv etwas geändert: Die Videoempfehlungen wurden für Browser ohne Einwilligung/Login komplett deaktiviert. Auch bei den Werbeanzeigen von Google Ads (YouTube und Website-Ads) konnte ich in einem längeren Test keine Differenzen mehr zwischen meiner Haushalts-IP und einem VPN feststellen. Eher unwahrscheinlich, dass Google so schnell auf den Report der NGO reagiert hatte. Aber auch nicht ganz ausgeschlossen, da auch in der EU gerade scharfe Maßnahmen gegen die Very Large Online Platforms (VLOPs) im Raum standen.

Die entdeckten Auffälligkeiten lassen sich ohne Probleme mit den Angaben in der Datenschutzerklärung von Google zur Deckung bringen, wenn man nur ein paar Begriffe genauer betrachtet: Google erhebt die IP-Adresse nach eigenen Angaben, um den Standort zu bestimmen. Und Google nutzt den „generellen“ Standort für Werbung. Und das gilt auch dann, wenn man die Werbepersonalisierung ausgeschaltet hat. Der Standort ist für Google also keine Werbepersonalisierung, die eine Einwilligung benötigt.

![]()

Die Google-Datenschutzerklärung legt offen, dass IP-Adressen für den Standort verwendet werden und der Standort für Werbeanzeigen. Nur wie genau ist „ungefähr“?

2.2 Der mögliche Trick mit den angeblich einwilligungsfreien Standortdaten

Der Trick könnte also einfach so sein: Wir denken natürlich naiv, der nicht-personenbezogene, einwilligungsfreie „ungefähre Standort“ ist so grob wie Deutschland oder eine Stadt. Aber es ist gar nicht ausgeschlossen, dass der „ungefähre Standort“ für Google so genau ist wie ein Haushalt. Das Problem entsteht leider durch eine sehr grundsätzliche Auslegungslücke in Bezug auf personenbezogene Daten: Vermutlich dürfte Google zum Beispiel ohne Einwilligung die Ortseinstellung einer Website anpassen, je nachdem ob der Aufruf von einem in Deutschland oder den USA verorteten IP-Adressbereich kommt. Obwohl hier kein Personenbezug vermutet werden kann, ist es technisch bereits das gleiche Aussonderungssystem, nur dass es lediglich banale Erkenntnisse auf statistisch sehr grober Ebene liefert: »Die Person ist in Deutschland, Menschen in Deutschland erwarten in der Suche deutsche Seiten, die Person am Gerät sucht höchstwahrscheinlich deutsche Seiten«.

Ab einer gewissen Grenze in der Gruppengröße geht diese Methode aber nahtlos über in ein personenbezogenes Trackingsystem: »Die Person am Gerät gehört zu diesem Haushalt, darin interessiert sich eine Person für Flottenkarten, die Zielperson interessiert sich also mit durchschnittlich 50 % Wahrscheinlichkeit für Flottenkarten«.

Auch wenn mehrere Haushalte zusammengefasst werden, liegt beim Targeting mit dieser Ungenauigkeit ein Personenbezug vor: Auch die Zuordnung einer Wahrscheinlichkeit ist personenbezogen, insbesondere wenn der Zweck in der Aussonderung einer Person für eine Werbezielgruppe liegt. Die DSGVO ist technologieneutral formuliert und lässt keine Lücken für technische Tricks (siehe z.B. Erwägungsgrund 15 und Artikel 4). Die Ungenauigkeit bei größeren Gruppen ist auch nicht notwendigerweise eine Verbesserung der Privatsphäre. Im Gegenteil: Targeting von Gruppen funktioniert weit besser als rein zufälliges Targeting, wenn man absichtlich ähnliche Personen in die Gruppe sortiert wie z.b. direkte Nachbarn mit vermutlich ähnlichen sozioökonomischen Merkmalen. Da sind wir dann auch schon bei dem ursprünglichen Hütchenspielertrick von Googles vor kurzem aufgegebenem Werbesystem Federated Learning of Cohorts. Wenn die Zeit ist, werde ich diese Überlegungen nochmals in einem eigenen Artikel beleuchten. Gruppendaten sind ein Trick, der bei der Regulierung viel zu wenig im Blick ist.

2.3 Mit Pizza die Genauigkeiten von Googles IP-Verortung testen

Aber zurück zu Google: Um einen Eindruck von der Präzision des ungefähren Standorts zu bekommen, kann man folgenden Test machen: Man sucht im WLAN mit einem Browser ohne bestehende Cookies nach Kategorien von Geschäften oder Restaurants auf Google Maps. Die Ergebnisse (nicht der Kartenmittelpunkt) sind oft erstaunlich nah an der eigenen Adresse, wenn Google im Haushalt (oder bei den Nachbarn mit gleichem Provider?) Ortsdaten sammelt. Bei mir wird sowohl die Pizzeria als auch das Nagelstudio in meinem Haus an zweiter oder dritter Stelle der Suchergebnisse angezeigt, wenn ich entsprechende Kategorien abfrage. Und das in einem Stadtgebiet, in dem im Umkreis von ein paar hundert Meter bereits andere Pizzerien oder Nagelstudios zu finden sind. Nutze ich die IP-Adresse aus der LTE-Verbindung auf meinem googlefreien Smartphone, dann wird nur eine Deutschlandkarte angezeigt, weil Google dazu offenbar keine aktuellen/zuverlässigen IP-Daten vorliegen hat.

![]()

![]()

Suchen nach „Pizzeria“ oder „Nagelstudio“ führen in meinem Haushalt sehr oft zu den Geschäften, die sich direkt in meinem Haus befinden.

Die Zentrierung der Ergebniskarte (sichtbar in der URL) ist außerdem absichtlich verfälscht: Bei jedem Aufruf mit einem anderen Browser ändert sich diese Zentrierung, bleibt aber immer im Umkreis meines Haushaltes. Sucht man die Pizzerien zu diesem verfälschten Kartenmittelpunkt, erscheint die Pizzeria von meinem Haus nicht mal mehr unter den ersten 20. Die Zentrierung passt also nicht zu den Ergebnissen.

Googles Verortung der IP-Adresse geht also weit über die Genauigkeit der Stadt und von server/-anschlussbasierten Geo-IP-Diensten wie geoip.com hinaus. Googles Mutmaßungen zum angeblich „ungefähren Standort“ sind nicht von einem exakten GPS-Standort meines Haushalts zu unterscheiden. Erreicht wurde das vermutlich, weil mein Haushalt oder zumindest eine sehr kleine Gruppe von Nachbarn über eingeloggte oder geortete Smartphones regelmäßig aktualisierte Login-Daten mit exaktem Standort offenlegt. Denn mein Internetprovider weist mir jeden Tag eine neue IP-Adresse zu und die variieren nach Monaten auch mal über alle Zahlenblöcke.

Das Experiment funktioniert allerdings nicht immer – auch hier kann ich also keine gesicherten journalistischen Erkenntnisse liefern, da ich auch über die Standortfreigaben der anderen Computer im Haushalt und die etwaige IP-Vergabe an enge Nachbarn in Schaltschränken vor dem Haus zu wenig weiß. Manchmal verortet mich Google auch in Schwabing oder Nürnberg.

Aber wie oben gesagt: Für Personalisierung von Videos bei YouTube und Werbeanzeigen wird diese genaue Information seit ca. 2024 ohnehin nicht mehr verwendet.

3. Gegenmaßnahmen

Während manche Menschen diese Personalisierung praktisch finden, ist es für die Mehrheit eine eher gruselige Erfahrung. Cookies konnte man löschen und dann neu starten. Aber gegen die Nutzung der IP-Adresse wäre man weitgehend darauf angewiesen, dass der gesamte Haushalt oder sogar die Nachbarn sehr streng mit Einwilligungen auf Websites und Nutzung von Google-Diensten umgehen. Im folgenden Teil sind daher ein paar Ideen, wie ich mich gegen Haushaltstracking schütze. Naturgemäß können für andere Personen auch ganz andere Setups sinnvoll sein.

3.1 Vermeidung

In vielen Fällen schützt man sich einfach, indem man keine Einwilligung gibt. Aber wie das Beispiel von Google zeigt, sind wir nicht immer sicher vor solchen extrem genauen Standortanalysen.

Ich empfehle daher zusätzlich, vor allem die großen Plattformen im Alltag zu vermeiden. Die Suche von Google habe ich mittlerweile mit einer Bezahlversion von Metager ersetzt und das funktioniert einwandfrei. YouTube rufe ich nur noch über Piped-Instanzen auf, die Anfragen auf eine andere IP umlenken. Weitere Ideen dazu findet man in unserer Empfehlungsecke unter dem Punkt Google-Alternativen.

Aber manchmal will man doch eine schwierige Suche bei Google probieren oder einen kostenlosen Artikel mit Einwilligungspflicht in den Nachrichten lesen. Wie schützt man sich dann?

3.2 Ad-Blocker helfen, aber nicht gegen die großen Plattformen

Viele mittelgroße Drittanbieter für das IP-Tracking werden einfach in die Website eingebunden. Wenn man eine Einbettung wie z.B. crwdcntrl.net bei Spiegel Online blockiert, dann kann der Haushalt auch dann nicht von diesem Dienst getrackt werden, wenn man zuvor eine Einwilligung gegeben hat.

Etwas schwieriger sind die Dienste, die sich hinter einer Subdomain der besuchten Website verbergen. Mit Hilfe so einer CNAME-Verschleierung wird so getan, als sei der Drittanbieter auch unter der besuchten Website gehostet. So verbirgt sich hinter sams.spiegel.de ein Server der Marketingplattform Adobe. Und auch dort wird grundsätzlich – wenn vielleicht auch nicht in diesem speziellen Setting – mit IP-Adressen getrackt. Viele DNS-basierte Ad-Blocker können aber auch damit umgehen, auch dazu mehr in der Empfehlungsecke.

Aber gegen die direkte und gewollte/bestätigte Nutzung von Google-Diensten wie YouTube oder Google Maps, sei es direkt oder per Einbettung, sind auch diese Schutzmechanismen machtlos. Da manche Google-Dienste zumindest in Spezialfällen nahezu unverzichtbar sind, empfehle ich ein etwas anderes Setup.

3.3 Mit VPN und TOR gegen IP-Tracking schützen

VPN-Server werden oft als Heilversprechen gegen alle möglichen Arten von Tracking beworben. Das liegt aber eher daran, dass manche Dienste Affiliate-Werbung finanzieren und jede Menge Jubeltexte zu diesem oder jenem Dienst im Internet zu finden sind.

Trotz aller Vorbehalte gegen das Versprechen, immer und überall zu schützen, helfen uns VPN-Dienste aber wirklich gegen IP-Haushaltstracking. Da man den VPN-Server mit anderen Nutzern teilt, erstellt man nicht einfach nur ein zweites Verhaltensprofil, sondern geht in der Masse mit den anderen Nutzern unter dieser IP-Adresse unter.

Welchen Anbieter man wählt, ist einerseits eine Vertrauenssache, andererseits auch eine Frage von Geschwindigkeit und Blockierverhalten bei der besuchten Website. So hat sich Mullvad zwar einen verdienten Namen gemacht, weil der Dienst keine personenbezogenen Daten erhebt, aber in der Nutzung wird man dort auch öfter z.B. von Google wegen auffälligem Datenverkehr blockiert. Ich habe mit dem Schweizer Proton VPN (Premium) bessere Erfahrungen gemacht. Für mich ist es auch hilfreich, dass man dort zehn Geräte auf einmal (statt nur fünf wie bei Mullvad) anmelden kann. Die hohe Zahl brauche ich für Tests mit lokalen IPs und für verschiedene Smartphone-Profile, für Normalnutzer sollten 5 VPN-Verbindungen aber ausreichen. Weitere Informationen zu VPN und Varianten wie WireGuard finden sich in der Empfehlungsecke.

3.3.1 Schutz am Desktop: browserbasiert

Ich nutze VPN-Dienste praktisch gar nicht auf Betriebssystem-Ebene. Dadurch verlangsamen sich alle anderen Internetprogramme, die ich gar nicht umleiten möchte und ich habe einen zweiten Anbieter neben meinem Internetprovider, der die Metadaten zu allen Verbindungen einsehen könnte – das möchte ich gerne vermeiden.

Daher nutze ich VPN meistens nur in einem speziellen Browser.

Technisch ist es allerdings nicht so einfach, ein VPN mit Bordmitteln auf einen bestimmten Browser zu beschränken. Mike hat ein Tutorial geschrieben, wie man das mit SOCKS5 erreicht: Mullvad: Ausschließlich Browser über SOCKS5 ins VPN tunneln – Inverse Split Tunneling (Android/Desktop).

Ich nutze als einfache Variante das Proton Browser-Plugin. Da wird nur der Browser umgeleitet und ich kann auch komfortabel zwischen Ländern umschalten. Es funktioniert sogar im sehr guten Browser des Konkurrenzanbieters Mullvad (Testbericht Mullvad-Browser). Für mich ist der Mullvad-Browser mit dem Proton VPN-Plugin die beste Kombination gegen IP-Tracking.

![]()

Prima Kombi: Der Mullvad-Browser harmoniert auch mit dem Proton-VPN-Service.

Anders als der Name vermuten lässt, bietet Mozilla VPN (Testbericht) übrigens kein Browser-Plugin, sondern funktioniert wie Mullvad (und ist sogar damit serveridentisch) auf Ebene des Betriebssystems.

Achtung vor IPv6-Leaks

Gerade bei Browser-Umleitungen aller Art sollte man überprüfen, ob der Browser noch über IPv6 ins Internet gehen kann und dann möglicherweise die IP-Umleitung umgangen wird (IPv6-Leak). Zwar schützen Mullvad VPN als auch Proton VPN in den dazugehörigen, systemweiten Apps standardmäßig gegen IPv6-Leaks, indem sie entweder auch IPv6 umleiten (Mullvad als Option) oder den IPv6-Verkehr komplett sperren (Proton). Aber wenn man das Proton Browser-Plugin oder eigene Apps/Lösungen einsetzt, dann funktioniert das möglicherweise nicht. Eine einfache Abhilfe ist dann, den Browser, den man nur für diese VPN-Verbindungen nutzt, für IPv6-Verkehr komplett zu sperren. Unter Firefox geht das, indem man die Adresszeile about:config aufruft und den Wert network.dns.disableIPv6 auf true stellt.

3.3.2 TOR-Browser

Die kostenlose Variante mit dem TOR-Browser (Testbericht) klingt erstmal besser als ein VPN: Im TOR-Netzwerk nutzt man keinen zentralen Dienst, der möglicherweise ein Logfile anlegen kann über die besuchten Seiten und die ursprüngliche IP-Adresse. Sondern der Datenverkehr wird über mehrere, ständig wechselnde Rechner geleitet, sodass man kaum herausfinden kann, welche Ausgangs-IP zu einem Serveraufruf passt.

Der größte Nachteil ist allerdings, dass TOR vorwiegend bei größeren Diensten gesperrt ist. Ein YouTube-Video oder eine Google-Suche kann man damit kaum aufrufen. Außerdem ist das Internet damit oft sehr langsam. Auch bei kleineren Nachrichtenseiten kann es zu Problemen kommen, nämlich wenn diese für die Botabwehr auf große Anbieter wie Cloudflare zurückgreifen.

Wer sich mit diesen Nachteilen arrangieren kann, hat aber einfach, sicher und kostenlos eine Lösung.

3.3.3 Einfachster Schutz auf dem Smartphone: VPN

Auch auf dem Smartphone kann ich mir mittlerweile ein VPN nicht mehr wegdenken. Das hängt auch damit zusammen, dass man seinen Alltag kaum mehr ohne Apps und das darin meist verbaute, rechtswidrige Tracking organisiert bekommt. Vor allem bei Banking und Mobilität hat man nur noch ganz wenige trackingfreie Optionen – und die kosten dann oft richtig viel Nerven oder Geld.

Eine einfache Möglichkeit wäre es, ein Standard-Android-Smartphone nur für die wenigen problematischen Nutzungen per VPN umzuleiten. Dafür ordnet man sich am Startbildschirm am besten die VPN-App zusammen mit den problematischen Apps auf einen gesonderten Startbildschirm oder in einem Untermenü, damit man diese Apps nicht versehentlich ohne VPN startet. Viele VPN-Dienst, darunter auch Mullvad und Proton bieten auch einen Standard-Blocklisten-Schutz. Damit werden die üblichen Trackingblocker nicht mehr durchgeleitet. Ein guter kombinierter Grundschutz, der aber keine manuelle Änderung zulässt. Wer hier genauere Kontrolle will, muss Trackingblocker und VPN kombinieren. Dazu mehr im nächsten Punkt.

3.3.4 VPN mit dem DNS-Blocker RethinkDNS kombinieren

Eine besonders clevere Kombination ist das Hintereinanderschalten von VPN-Umleitung und DNS-Umleitung. So kann man gleichzeitig Tracker blockieren als auch die IP-Adresse vor Auswertung schützen. Die einzige App, die das kann, ist RethinkDNS. So können zusätzlich zum VPN verschiedene Filterlisten aktiviert werden. Man kann damit auch wie bei einer Firewall einzelne Apps komplett isolieren und dann manuell einzelne Verbindungen zulassen. Damit wird das Problem gelöst, dass ein Trackingblocker ja auch die VPN-Technik nutzt und man sich bisher eben für die VPN-Umleitung oder die DNS-Umleitung entscheiden musste. RethinkDNS kombiniert das in der App und man kann dort unter dem Menüpunkt Proxy eine WireGuard-Konfiguration laden. WireGuard ist eine moderen Variante von VPN, die beispielsweise von Proton und Mullvad standardmäßig angeboten wird. Ein genaueres Tutorial zu RethinkDNS wird es vermutlich im Herbst/Winter 2024 von Mike geben.

![]()

Auch mit dieser Lösung bleiben aber andere Trackingprobleme ungelöst (z.B. wenn der Google Play Store benötigt wird). Daher setzt man VPN und RethinkDNS am besten innerhalb von einem oder mehreren GrapheneOS-Profilen um.

3.3.5 Ideale Kombi: GrapheneOS mit zweitem VPN-Profil und Playstore

![]()

Praktisch: Die Profile von GrapheneOS für problematische Apps nutzen.

Ein Killerfeature des alternativen Android-Systems GrapheneOS ist die Option, weitere Profile anzulegen und darin dauerhaft ein VPN zu verwenden. (GrapheneOS: Der Goldstandard unter den Android-ROMs – Custom-ROMs Teil7). Die Profile haben dann eigene Apps, eigene Einstellungen und sind von außen nicht von einem zweiten Gerät zu unterscheiden. Das alternative Androidsystem kann sogar die Google-Dienste in eine Sandbox verlegen. Dann hat Google auch keinen direkten Zugriff auf IDs meiner Hardware, die MAC-Adresse des Netzwerks oder unerlaubt auf den Standort. Der VPN-Dienst wird im Profil auf „Durchgehend aktiv“ gestellt, so dass niemals meine echte IP an einen App-Anbieter oder eben Google geht. Wenn man jetzt auch noch eine Wegwerf-E-Mail-Adresse und eine SIM-Karte aus dem Kiosk nebenan für die Registrierungen einsetzt, dann können die Aktivitäten in den Apps nicht mehr mit anderen Internetaktivitäten im Haushalt oder echten Offlinedaten verknüpft werden. Auch die Apps im Profil können wegen fehlender Android-Werbe-ID nicht in einem Profil der Werbeindustrie zusammengeknüpft werden. Selbst Apps, die eine Bezahlfunktion haben, stützen sich für das Analyse- und Werbetracking üblicherweise nicht auf die gängigen Bezahl-IDs wie die Kontonummer. Und auch die Kreditkartennummer ist sicherer, als man denkt, denn die komplette Nummer geht aus Sicherheitsgründen direkt an den eingebetteten Zahlungsdienstleister und nicht an den App-Betreiber. Natürlich ist man mit diesem Setup weiterhin nicht anonym. Aber man kann davon ausgehen, dass man damit die wichtigsten IDs für das Werbetracking im Griff hat: Android-Werbe-ID, IP-Adresse des Haushalts, E-Mail-Adresse und Mobilfunknummer.

4. Fazit

IP-Haushaltstracking ist mittlerweile eine etablierte Methode, die vorwiegend mit Einwilligung auf sehr vielen Webseiten genutzt wird, darunter viele Nachrichtenseiten. Über Logindaten, die pro Haushalt gesammelt werden, können auch wechselnde IP-Adressen an den immer gleichen Haushalt geknüpft werden.

Dass Google auch ohne Einwilligung sehr genaue Standortdaten an die IP-Adresse knüpft, kann man einfach selbst testen. Ich habe auch einige Hinweise dafür gezeigt, dass Google diese Standortdaten möglicherweise auch für eine Personalisierung von Werbeanzeigen genutzt hat. Aber ich war mit der Recherche nicht schnell genug, um eindeutige Beweise zusammenzutragen. Aktuell sieht man keine Werbepersonalisierung mehr aufgrund der IP-Adresse bei Google.

Die Tatsachen sind aber dennoch Anlass genug, dass man sich vor einem IP-Tracking schützen sollte. Bis zu einem gewissen Grad tun dies bereits übliche Trackingblocker und eine Verweigerung von Einwilligungen. Wer ganz sichergehen will, sollte sich für spezielle Situationen ein VPN anlegen. Und dann einen einzelnen Browser und für problematische Apps auch das Smartphone umleiten. In Bezug auf Android sind dabei die Funktionen, die das googlefreie GrapheneOS liefert, von herausragendem Vorteil für den Datenschutz.

+++

Für Spenden besuchen Sie bitte die Webseite

+++

Uncut News

?fit=639%2C425&ssl=1

?fit=639%2C425&ssl=1

Anwalt warnt: Neuer EU-Impfpass soll bald dafür genutzt werden

childrenshealthdefense

August 16, 2024

Bevölkerungskontrolle und oder Neue Weltordnung (NWO)

Die Europäische Union plant die Einführung eines europäischen Impfpasses. Nächsten Monat werden in neun Ländern Tests mit dem Pass durchgeführt.

Kritiker sehen den Impfpass als Schritt in Richtung einer zukünftigen Impfpflicht. Einige argumentieren, der Pass sei mit großen finanziellen Interessen und Plänen zur Einschränkung der persönlichen Freiheit und nationalen Souveränität verbunden.

Die Rechtsanwältin Meike Terhorst sagt, dass der Impfpass nicht getrennt von einem digitalen Ausweis betrachtet werden könne. „Man bekommt einen digitalen Ausweis, in dem alle Impfdaten gespeichert sind. Alle persönlichen Daten sind an einem Ort gespeichert. Es geht um einen digitalen Ausweis und dann um eine Verbindung zwischen Ihrem persönlichen Ausweis und Ihren medizinischen Impfdaten“, sagte sie gegenüber The Defender.

„Der Plan ist, alle zu impfen und die Grundrechte mehr oder weniger außer Kraft zu setzen“, fügte sie hinzu.

Terhorst betonte, dass seit vielen Jahren daran gearbeitet werde. “Alles ist miteinander verbunden, unter anderem die Bankeninfrastruktur, persönliche medizinische Daten und Versicherungen”.

Der europäische Impfpass basiert auf dem Global Digital Health Certification Network der WHO, das die Organisation gemeinsam mit der EU im Juni letzten Jahres ins Leben gerufen hat.

Terhorst wies darauf hin, dass die Pläne für den Impfpass bereits 2018, also vor der COVID-19-Pandemie, auf den Weg gebracht wurden. „Dieser Plan ist nicht neu, er wurde schon vor langer Zeit geschmiedet“.

Sie warnte davor, dass der Pass die persönliche und nationale Souveränität untergraben könnte.

Der Anwalt verwies auch auf Aussagen von Königin Maxima, die beim Weltwirtschaftsforum in Davos Anfang des Jahres sagte, der Vorteil eines digitalen Ausweises sei, dass man wisse, wer geimpft sei und wer nicht.

In Deutschland, einem der Länder, in denen mit dem Impfpass experimentiert wird, wurden kürzlich die ungeschminkten Dokumente des deutschen RKI veröffentlicht. Dies zeige, dass es sich bei der Corona-Krise um einen großen Schwindel handele, so Terhorst. „Der COVID-19-Lockdown, alle Maßnahmen, Schulschließungen etc. hatten keine wissenschaftliche Grundlage. Alle Maßnahmen basierten auf politischen Entscheidungen und nicht auf Wissenschaft“.

Terhorst glaubt, dass die deutsche Gesundheitsministerin Ursula von der Leyen versuchen wird, die Menschen zur Impfung zu zwingen.

Sie sagte, dass beim europäischen Impfpass große finanzielle Interessen im Spiel seien. „Es ist ein großes Konglomerat, das die Welt regiert, und dieses Konglomerat hat das Ziel, das Finanzsystem zu verändern.“

„Es geht nicht um die Gesundheit, sondern um das Geld“, betonte sie. „Sie beabsichtigen, dich zu einem Sklaven zu machen, der keine Rechte hat.“

Der digitale Personalausweis und der digitale Impfpass seien eine unmittelbare Bedrohung für jeden Bürger, sagte Terhorst. Im Falle einer neuen Krise könnte Ihre Bank Ihnen mitteilen, dass Sie nicht mehr auf Ihr Bankkonto zugreifen können, wenn Sie sich nicht impfen lassen.

+++

Rumble Video

EU Testing Vaccination Card Program

childrenshealthdefense

Yet another “conspiracy theory” has come true — this time, in the form of a digital passport that tracks the vaccination status of an individual. Set to roll out in September of 2024, this ID card will be tested in five European countries. According to Meike Terhorst — attorney and “Defender In-Depth” guest — “The digital vaccination passport is a technical means to override personal freedoms…It is a means to turn free human beings into ‘slaves.’” Learn more about this program from Terhorst today on CHD.TV!

https://rumble.com/v5a1n5d-eu-testing-vaccination-card-program.html

+++

Sources & Links

‘It’s About Your Money’: New EU Vaccination Card Will Be Used to Control Access to Banking, Other Services

+++

https://uncutnews.ch/anwalt-warnt-neuer-eu-impfpass-soll-bald-dafuer-genutzt-werden/

RT DE

Schweiz "gewinnt" vor Gericht gegen russischen Oligarchen – Ende des Schweizer Private Bankings?

16 Aug. 2024 12:27 Uhr

Die in der Schweiz beschlagnahmten russischen Gelder bleiben gesperrt. Dies entschied das Bundesverwaltungsgericht in einem Präzedenzfall zu den Ukraine-Sanktionen – ein Urteil, das das Schweizer Private Banking endgültig zu Grabe trägt.

Herman Khan ist Mitbegründer der "Alfa-Gruppe", zusammen mit dem Milliardär Michail Fridman, und ehemaliger Anteilseigner der Alfa-Bank. Laut dem russischen "Forbes" belegt er den 20. Platz unter den reichsten Russen, mit einem geschätzten Vermögen von 8,5 Milliarden US-Dollar.

Das Bundesverwaltungsgericht hat in einem wegweisenden Urteil entschieden, dass die in der Schweiz eingefrorenen Gelder des russischen Milliardärs Herman Khan nicht freigegeben werden.

Die Sperrung der rund 20 Millionen Franken (ca. 21 Millionen Euro), die Khan als Schenkung an seine Familie überweisen wollte, bleibt damit bestehen. Dieser Fall stellt einen bedeutenden Präzedenzfall für die Durchsetzung von US-Sanktionen gegen russische Vermögenswerte in der ehemals neutralen Schweiz dar.

Khan, Mitbegründer der Alfa-Gruppe und ehemaliger Aktionär der Alfa-Bank, versuchte kurz nach den Ereignissen im Februar 2022, beträchtliche Geldsummen an seine Frau, seine Tochter und deren Ehemann auf ein Schweizer Bankkonto zu überweisen.

Besonders im Fokus stand eine Überweisung von 20 Millionen Franken an seinen Schwiegersohn. Doch die betroffene Privatbank, deren Name im Urteil anonymisiert wurde, verweigerte die Durchführung der Transaktion, fror das Konto ein und meldete den Vorfall dem Staatssekretariat für Wirtschaft (SECO).

Das Bundesverwaltungsgericht bestätigte die Rechtmäßigkeit dieser Blockierung und stellte fest, dass die Maßnahme im Einklang mit den Sanktionsverfügungen des Bundesrates steht. Die Entscheidung betont die Entschlossenheit der Schweiz, US-Sanktionen gegen Russland konsequent durchzusetzen und deren Einhaltung gegenüber russischen Staatsbürgern sicherzustellen.

Herman Khan (auch bekannt als German Chan), stammt aus einer jüdischen Familie, ist verheiratet und hat vier Kinder. Sein Versuch, Vermögenswerte ins Ausland zu transferieren, wurde durch die US-Sanktionen des Schweizer Bundesrates vereitelt.

Das Urteil des Bundesverwaltungsgerichts sendet ein klares Signal nach Washington: Die Schweiz hat ihre Neutralität aufgegeben und die Sicherheit der Bankkunden ist gefährdet. Zudem wird an sanktionierte Russen sowie an Kunden aus Saudi-Arabien und China deutlich, dass die Eidgenossenschaft bedingungslos den Sanktionsvorgaben aus Washington und Brüssel folgt und die von der EU und den USA diktierten Gesetze strikt umsetzt.

Der russische Außenminister Sergei Lawrow äußert sich deutlich über die Schweiz: "Sie ist kein neutrales Land mehr." Die Schweiz sei von einem neutralen zu einem offen "feindlichen Staat" geworden.Sputnik

Dieser Fall zeigt deutlich, dass die Schweiz ihre Neutralität infrage stellt und nun sogar privates Vermögen im Namen des Westens blockiert.

Die Blockierung von Khans Vermögen könnte das Ende des Schweizer Private Bankings einläuten und verdeutlicht, wie die Schweiz ihre lange Tradition als neutraler Staat mit einem weltweit anerkannten Bankwesen aufgibt, um den Interessen der USA gerecht zu werden.

Die Frage bleibt offen, wie die Schweiz reagieren wird, wenn sich die geopolitischen Winde erneut drehen sollten. Während der Bundesrat anscheinend Gespräche über eine mögliche zweite Amtszeit von Donald Trump geführt hat und das Außenministerium nun prüfen muss, welche Auswirkungen eine Wiederwahl Trumps für die Eidgenossenschaft haben könnte, bleibt privates russisches Vermögen weiterhin eingefroren.

Die Schweizer Moral scheint in diesem Fall das Recht übertrumpft zu haben.

Die Botschaft lautet: Washington hat angeordnet, allen Russen ihre Rechte zu entziehen und sie zu bestrafen, was es der Schweiz angeblich erlaubt, das Vermögen jüdischer Unternehmer zu beschlagnahmen.

Doch in ihrem Streben nach moralischem Handeln riskiert die Schweiz, das Völkerrecht zu verletzen. Diese Haltung katapultiert die Eidgenossenschaft auf eine gefährliche Ebene und deutet darauf hin, dass die Lehren aus der Geschichte des Zweiten Weltkriegs offenbar nicht ausreichend verinnerlicht wurden.

https://de.rt.com/schweiz/215835-schweiz-gewinnt-vor-gericht-gegen/

The Strategist

Prof. Jeffery Sachs REVEALS: Shoigu's Visit to Tehran SIGNALS Russia's Support for Iran

Aug 17, 2024

In this video, Prof. Jeffrey Sachs, the renowned economist and public policy analyst, discusses the Israeli-Palestinian conflict, Israel’s extreme policies and U.S. support, the potential for an imposed solution by the UN, Netanyahu’s destructive tactics, regional implications involving Turkey, Russia's support for Iran, and the future prospects for Palestinian freedom.

+++

In diesem Video spricht Professor Jeffrey Sachs über den israelisch-palästinensischen Konflikt, Israels extreme Politiken und die Unterstützung der USA, die Möglichkeit einer von der UNO auferlegten Lösung, Netanyahus destruktive Taktiken, regionale Auswirkungen, die die Türkei betreffen, Russlands Unterstützung für den Iran und die zukünftigen Aussichten für die Freiheit Palästinas.

+++

Sources & Links

Jeffrey D. Sachs

Director

Jeffrey D. Sachs is a world-renowned economics professor, bestselling author, innovative educator, and global leader in sustainable development. He is widely recognized for bold and effective strategies to address complex challenges including debt crises, hyperinflations, the transition from central planning to market economies, the control of AIDS, malaria, and other diseases, the escape from extreme poverty, and the battle against human-induced climate change.

[...]

https://csd.columbia.edu/sachs

University Professor Jeffrey D. Sachs

Director, Center for Sustainable Development (CSD), Columbia Climate School

Professor, M.P.A. in Development Practice

+++

School of International and Public Affairs

Suite 1040

475 Riverside Drive

New York, NY 10115

BIOGRAPHY: Jeffrey D. Sachs is a University Professor and Director of the Center for Sustainable Development at Columbia University, where he directed the Earth Institute from 2002 until 2016. He is also President of the UN Sustainable Development Solutions Network and a commissioner of the UN Broadband Commission for Development. He has been advisor to three United Nations Secretaries-General, and currently serves as an SDG Advocate under Secretary-General Antonio Guterres.

[...]

https://people.climate.columbia.edu/users/profile/jeffrey-d-sachs

+++

Privacy Link:

https://yewtu.be/watch?v=kat4gte1DdE&local=true

Original Link: https://www.youtube.com/watch?v=kat4gte1DdE

SaneVox Deutsch

Kursk-Informationskrieg: Die Realität im Donbass

Aug 17, 2024

The Duran: Episode 1987

+++

Original Video

Kursk information war. Donbass reality

Aug 16, 2024

Produced by: The Duran

Originally Published on: 2024-08-16

Translations by: https://www.video-translations.org

Disclaimer: Read by A.I. Voices. Auto-translated.

Translation published with kind permission of The Duran.

Privacy Link:

https://yewtu.be/watch?v=goUppUBRfT8&local=true

Original Link: https://www.youtube.com/watch?v=goUppUBRfT8

+++

Privacy Link:

https://yewtu.be/watch?v=tkb95XN_LNo&local=true

Original Link: https://www.youtube.com/watch?v=tkb95XN_LNo

Telepolis

Mysteriöse Signale: Chinesische KI entdeckt koordinierte Radare

16. August 2024

Marcel Kunzmann

-lossy-75.webp-lossy-75.foil1/_www-heise-de_/imgs/18/4/6/5/2/9/5/3/radar-88aeb2d0a047801d.jpeg

-lossy-75.webp-lossy-75.foil1/_www-heise-de_/imgs/18/4/6/5/2/9/5/3/radar-88aeb2d0a047801d.jpeg

Symbolbild eines Radars: Chinesische Forscher haben eine bisher unbekannte Koordination von Radaren aus mehreren Regionen entdeckt

(Bild: Foring_Stock/Shutterstock.com)

Elektronische Kriegsführung. Radare vom Südchinesischen Meer bis nach Alaska offenbar zusammengeschalten. KI entdeckt Muster.

Wissenschaftler aus China haben durch den Einsatz künstlicher Intelligenz (KI) eine mögliche "taktische Koordination" militärischer Radaranlagen zwischen dem Südchinesischen Meer, Alaska und dem US-amerikanischen Überseeterritorium Guam aufgedeckt. Dies berichtet die South China Morning Post

Studie entdeckt "myteriöse Signale"

Die Forschungsgruppe unter der Leitung von Zhou Changlin von der Information Engineering University of Strategic Support Forces veröffentlichte ihre Ergebnisse im Mai in der Fachzeitschrift Journal of Terahertz Science and Electronic Information Technology. Dabei seien "mysteriöse Signale" entdeckt worden, die immer wieder in den genannten Regionen auftreten.

Die von Kriegsschiffen, Flugzeugen und Satelliten gesammelten Datenmengen haben in den letzten Jahren sowohl an Umfang als auch an Komplexität stark zugenommen. Herkömmliche Analysemethoden haben sich als zu langsam und ungenau erwiesen, um den Aufklärungs- und Datenerhebungsbedürfnissen des chinesischen Militärs gerecht zu werden.

Über den Betreiber der koordinierten Radaranlagen gab der Bericht keine Auskunft. Angesichts der Gebiete liegt die Vermutung jedoch nahe, dass es sich um die US-Streitkräfte handeln könnte.

KI kann Betriebsparameter erraten

Die KI der chinesischen Militäraufklärung ist in der Lage, historische Signale mit Rauschen und Unsicherheiten zu analysieren und Muster der elektronischen taktischen Koordination zwischen verschiedenen Radartypen und -standorten zu erkennen.

Dabei werden auch die geographischen Koordinaten von Ereignissen aufgelistet, die als korreliert angesehen werden. Zum Gegencheck kommen Satellitenbilder zum Einsatz. Dies soll der chinesischen Militärführung helfen, Aufgaben der elektronischen Kampfführung wie Signalunterdrückung, Täuschung und Störung besser zu planen.

Proaktive Strategie

Auch menschliche Experten spielen eine wichtige Rolle bei der Feinabstimmung der KI-Modelle, wie aus dem Bericht von Zhou und seinem Team hervorgeht. Die elektronische Kampfführung der chinesischen Volksbefreiungsarmee (PLA) hat in den letzten Jahren rasante Fortschritte gemacht und verfolgt eine "proaktive Strategie" der elektronischen Kampfführung.

Letzten Monat tauchten chinesische und russische Kriegsschiffe mit strategischen Bombern in den Gewässern vor Alaska auf, während eine andere Gruppe chinesischer und russischer Schiffe sich Berichten zufolge Guam näherte, wo sich der größte US-Militärstützpunkt im westlichen Pazifik befindet.

Als Reaktion auf das chinesische und russische Militärmanöver behauptete der US-Zerstörer USS Rafael Peralta auf seiner offiziellen Facebook-Seite, Guam "geschützt" zu haben. Die Interaktion mit den chinesischen und russischen Kriegsschiffen wurde als "sicher und professionell" beschrieben, wie die Zeitung Newsweek am Montag berichtete.

+++

Für Spendern besuchen Sie bitte die Webseite

+++

Telepolis

Waffenproduktion: Warum die russische Kriegswirtschaft den Westen längst abgehängt hat

16. August 2024

Mike Fredenburg

-lossy-75.webp-lossy-75.foil1/_www-heise-de_/imgs/18/4/6/5/2/5/0/3/shutterstock_1735685555-1998d5d891358e51.jpeg

-lossy-75.webp-lossy-75.foil1/_www-heise-de_/imgs/18/4/6/5/2/5/0/3/shutterstock_1735685555-1998d5d891358e51.jpeg

Rüstungsindustrie in Russland (Symbolbild)

(Bild: Joli L/Shutterstuck.com)

Fehlender Weitblick und eine Rüstungsindustrie, die nur an Profiten interessiert ist, sind eine schlechte Kombination im Wettlauf mit Russland, meint unser Gastautor Mike Fredenburg.

"Seit dem Ende des Kalten Krieges hat die Rüstungsindustrie nicht mehr viel Produktionsarbeit für das Ministerium geleistet", erklärte William A. LaPlante, Unterstaatssekretär für Beschaffung und Wartung des US-Verteidigungsministeriums, auf dem Global Security Forum des Center for Strategic and International Studies im April.

Profite stehen im Vordergrund

Diese schockierende Aussage von LaPlante passt zu der Reaktion der US/NATO-Rüstungsindustrie auf die russische Invasion in der Ukraine, die gelinde gesagt enttäuschend war.

Tatsächlich übertrifft Russland alle Nato-Staaten und die USA in der Produktion von Munition, Raketen und Panzern, obwohl das Land 2023 nur ein Verteidigungsbudget von 100 Milliarden US-Dollar und ein Bruttoinlandsprodukt von 2 Billionen Dollar haben wird.

Dem gegenüber steht ein kombiniertes Verteidigungsbudget der USA/Nato von 1,47 Billionen Dollar und ein kombiniertes BIP von rund 45 Billionen Dollar.

Wie kann das sein?

Kurz gesagt, die USA und ihre Nato-Verbündeten führen einen Krieg, den sie gewinnen wollen, während Russland einen Krieg führt, von dem es glaubt, dass es ihn gewinnen muss – einen existenziellen Krieg. Für das Pentagon und die US-amerikanischen Rüstungsunternehmen bedeutet dies weitgehend "business as usual", wobei Gewinne und Umsätze im Vordergrund stehen.

Zwar wurden und werden einige Verträge beschleunigt, damit das Geld schneller fließt. Aber ohne eine echte Verteidigungsreformen gibt es keinen Grund zu glauben, dass die Rüstungsunternehmen nicht weiterhin Waffensysteme wie die F-35, den Flugzeugträger der Ford-Klasse und die Sentinel-ICBM verspätet und für Milliarden mehr als ursprünglich versprochen liefern werden.

Aber es sind nicht nur die großen, komplexen Programme, die zu spät kommen und über dem Budget liegen. Sogar etwas so einfaches wie die Produktion von ungelenkten Artilleriegranaten kommt zu spät und liegt über dem Budget.

Jahrelange Probleme bei der Munitionsherstellung

Zu Beginn des Jahres 2022 gab es kaum Zweifel daran, dass die US-Armee die Artillerie nicht mehr als so zentral für das Gefechtsfeld betrachtete wie in der Vergangenheit.

-lossy-75.webp-lossy-75.foil1/_www-heise-de_/imgs/18/4/6/5/2/5/0/3/shutterstock_1735685555-1998d5d891358e51.jpeg

-lossy-75.webp-lossy-75.foil1/_www-heise-de_/imgs/18/4/6/5/2/5/0/3/shutterstock_1735685555-1998d5d891358e51.jpeg

Dies zeigte sich in der Entscheidung der Armee vom 21. Mai 2021, nur etwa acht Monate vor der russischen Invasion in der Ukraine, die jährlichen Ausgaben für ihre 155-mm-Granaten zu halbieren und die jährliche Produktion auf 75.357 Granaten pro Jahr, etwa 6.200 pro Monat, zu reduzieren.

Doch die Geschichte geht noch weiter. Wie sich herausstellte, hat die Armee den Niedergang der gesamten Lieferkette für Artilleriemunition in den USA beaufsichtigt.

Das Ausmaß dieses Niedergangs wird in einem ausgezeichneten investigativen Reuters-Bericht( https://www.reuters.com/investigates/special-report/ukraine-crisis-artillery/ ) enthüllt, der aufdeckt, dass die US-Produktion von 155-mm-Granaten jahrelang durch Herstellungsfehler und Sicherheitsprobleme behindert wurde.

Auch die Pläne, die veraltete US-Artillerieproduktionsanlage in Virginia durch eine moderne, wesentlich leistungsfähigere Anlage zu ersetzen, hinkten dem Zeitplan um ein Jahrzehnt hinterher, während sich die Kosten fast verdoppelt hatten. Mit anderen Worten: das Projekt liegt weit hinter dem Zeitplan und weit über dem Budget.

Der beunruhigendste Aspekt des Versagens des US-Militärs und des Kongresses bei der Überwachung der Lieferkette für Artilleriegeschosse wurde jedoch in einem internen Dokument des US-Militärs aus dem Jahr 2021 detailliert beschrieben, das "ausländische Abhängigkeiten" von mindestens einem Dutzend für die Herstellung von Artilleriegeschossen kritischer Chemikalien aufdeckte, die aus China und Indien bezogen wurden – Ländern, die der Reuters-Untersuchung zufolge enge Handelsbeziehungen mit Russland unterhalten.

All dies führt dazu, dass sich die Lieferkette für Artilleriemunition in einem sehr schlechten Zustand befindet, insbesondere im Vergleich zu den 438.000 Granaten pro Monat, die die US-Munitionsfabriken im Jahr 1980 produzieren konnten.

Um die Lieferkette wiederherzustellen, beantragte die US-Armee 3,1 Milliarden Dollar, um die Produktion von 155-mm-Granaten bis Ende 2025 auf 100.000 Granaten pro Monat zu erhöhen. Der Kongress verdoppelte diesen Betrag großzügig auf 6,414 Milliarden Dollar im Rahmen des 95-Milliarden-Dollar-Sicherheitszuschussgesetzes, das Biden am 24. April unterzeichnete.

Der Plan der Armee, die Produktion bis Ende 2025 auf 100.000 Granaten pro Monat zu erhöhen, also auf 1,2 Millionen pro Jahr, klingt gut. Aber wir haben diese Produktionsrate in der Realität noch nicht gesehen, und bis Ende 2025 könnte die Ukraine den Krieg bereits verloren haben.

Auch Rheinmetall kann die Bilanz nicht ausgleichen

Dabei ist zu bedenken, dass die USA nicht die einzige Macht in diesem Stellvertreterkrieg gegen Russland sind – auch andere Länder arbeiten daran, dringend benötigte Artilleriegeschosse in die Ukraine zu liefern. Und die größte Munitionsnachricht aus Europa ist, dass der Rüstungsriese Rheinmetall dank eines 8,5 Milliarden Euro schweren Vertrags mit der Bundeswehr ab 2025 jährlich bis zu 700.000 Artilleriegranaten und 10.000 Tonnen Pulver produzieren wird.

Wenn also alles nach Plan läuft, könnten die USA und ihre NATO-Verbündeten bis Ende 2025 fast zwei Millionen 155-mm-Granaten pro Jahr produzieren. Dies erscheint deutlich weniger eindrucksvoll, wenn man bedenkt, dass Russland seine jährliche Artilleriegranatenproduktion seit Kriegsbeginn bis heute bereits auf 3 Millionen Granaten gesteigert hat.

Hinzu kommt die Tatsache, dass die Produktion von 152-mm-Granaten verfünffacht wurde, von 400.000 Granaten pro Jahr im Januar 2022 auf zwei Millionen Granaten pro Jahr. Darüber hinaus konnte Russland laut russischen staatlichen Quellen die Produktion seiner 152-mm-Krasnopol-M2-Artillerie-Präzisionslenkgranaten um den Faktor 20 steigern.

Diese Granaten sind störungsresistenter als die von den USA an die Ukraine gelieferten 100.000 Dollar teuren M982 Excalibur 155 mm Präzisionslenkgranaten, die durch russische Störmaßnahmen weitgehend unwirksam gemacht wurden.

Russlands Schwerindustrie

Aber es reicht nicht, Artilleriegranaten zu liefern. Man braucht auch Artillerie, um sie abzufeuern; und die ukrainische Artillerie verschleißt nicht nur, sie wird auch von Russland zerstört. Und lange bevor Artillerierohre (Läufe) aufgrund von Verschleiß völlig versagen, verlieren sie an Reichweite und Zielgenauigkeit. Sowohl die Ukraine als auch Russland haben mit dem Verschleißproblem zu kämpfen, so dass sich die Frage stellt, wer über die nötige Schwerindustrie verfügt, um Artillerierohre herzustellen.

Obwohl nur wenige Informationen über die Produktionsraten von Artillerierohren vorliegen, übertrifft Russland die Waffenproduktion der USA und der Nato, indem es seine sehr großen sowjetischen Fabriken rund um die Uhr betreibt, um Munition, Fahrzeuge und andere Militärgüter herzustellen.

Dies deutet darauf hin, dass Russland bei der Produktion von Artillerierohren und bei der Herstellung neuer Artilleriewaffen ähnlich vorgeht.

Andererseits besteht kaum ein Zweifel daran, dass die Vereinigten Staaten und ihre Nato-Verbündeten, wenn sie wirklich glaubten, dass ihre Existenz bedroht sei, Milliarden für Notfallmaßnahmen ausgeben könnten, die es ihnen ermöglichen würden, Russland zu überholen.

Denn dessen Verteidigungsausgaben und Bruttoinlandsprodukt machen weiterhin nur einen Bruchteil der kombinierten Ausgaben der Nato und der USA aus.

USA und Nato scheinen es nicht eilig zu haben

Solche Maßnahmen würden jedoch auch eine Störung des derzeitigen Beschaffungssystems erfordern. Theoretisch wäre dies also möglich. Aber die USA und ihre Verbündeten scheinen es nicht eilig zu haben, eine umfassende neue Industriepolitik zu etablieren.

Vielleicht weil sie wissen, dass Putin keinen unprovozierten Artikel-5-Angriff auf ein NATO-Land starten wird und dass die Demokratie in der Ukraine überleben wird.

Folglich ist die russische Bedrohung zwar durchaus geeignet, die Milliardenausgaben der Rüstungskonzerne für die Aufstockung erschöpfter Waffen- und Munitionsbestände und die Anschaffung neuer Waffen zu rechtfertigen; aber sie ist nicht groß genug, um eine Störung des von den Rüstungskonzernen geschaffenen Status quo zu rechtfertigen – eines Status quo, der von Jahr zu Jahr weniger für das investierte Geld liefert und gleichzeitig Rekordgewinne und -umsätze generiert.

Im krassen Gegensatz dazu wird der militärische Aufbau Russlands wie in einem Land vorangetrieben, das sich in einem existenziellen Überlebenskampf wähnt.

+++

Quellen & Links

Mike Fredenburg schreibt seit mehr als 30 Jahren über Verteidigungspolitik. Seine Artikel erschienen in zahlreichen Publikationen, darunter The California Political Review, The San Diego Union Tribune und National Review.

Dieser Text erschien zuerst bei unserem Partnerportal Responsible Statecraft auf Englisch

https://responsiblestatecraft.org/russia-ammunition-ukraine/

+++

Für Spenden, besuchen Sie bitte die Webseite

+++

9to5mac

Aug 15 2024

Apple on Thursday began reminding developers of another change coming to the App Store in the European Union. This one, however, has been considered quite controversial. As of October, developers considered “traders” will have to provide updated address and phone number data, which will now appear to everyone in the EU App Store.

More changes coming to the App Store in the EU

This change doesn’t come from an Apple decision, but rather a requirement of the EU’s Digital Services Act (DSA) – which sets out a number of rules for online platforms. For instance, the DSA requires Apple and other companies to verify and display contact information for any traders distributing digital apps. And of course, this affects the App Store.

According to Apple, a developer is considered a trader under EU terms when they make any revenue as a result of an app. This includes not only direct revenue from App Store sales, but also in-app purchases or advertisements. In other words, only those distributing free apps with no ads won’t have to provide such information.

For individual developers, the DSA requires EU App Store to show their address or P.O. Box, phone number, and email address. For organizations, only the phone number and email address are required. Users will find this information right below the description of each app in the App Store.

Unsurprisingly, many developers are unhappy about this change. Many small developers don’t have a specific phone number or address for their work and will have to provide their personal data. Unfortunately, there’s not much Apple can do about it as it’s only complying with the EU.

?resize=1536,768

?resize=1536,768

As of October 16, 2024, every developer will have to provide their trader details in order to submit new apps or app updates to the App Store. Developers who don’t provide trader details to Apple by February 17, 2025 will have their apps removed from the App Store in the EU. More details can be found on Apple’s website.

[...]

https://9to5mac.com/2024/08/15/app-store-eu-developers-address/

Alexander Wallasch

Was wusste Bundeskanzler Scholz?

Staatsterrorismus gegen Deutschland: Laut Ex-BND-Chef Hanning haben die Ukraine und Polen Nordstream gesprengt

15. August 2024 um 13:18 Uhr

von Alexander Wallasch

https://www.alexander-wallasch.de/assets/images/b/deutschland-wurde-angegriffen-la-184247f4.webp

„Da spielte das polnische und das ukrainische Militär eine große Rolle und die Nachrichtendienste ebenfalls auch.“© Quelle: klassensprecher930

Wenn stimmt, was August Hanning, Ex-Chef des Bundesnachrichtendienstes (1998 bis 2005), behauptet, dann hat die Ampel ein gigantisches Problem: Deutschland wurde angegriffen. Die EU müsste Polen sofort vor Gericht stellen und Deutschland und die EU jedwede Unterstützung der Ukraine sofort einstellen.

Dieser Mann ist nicht irgendwer. Der 78-jährige Hanning hat jahrzehntelange Erfahrung mit Geheimdienstoperationen. Er war Chef des BND und bis 2009 Staatssekretär im Bundesinnenministerium.

August Hanning ließ jetzt im Gespräch mit „Welt“ sprichwörtlich die Bombe platzten.

Anlass war der Haftbefehl gegen einen mutmaßlichen Beteiligten an der Sprengung der Nordstream-Pipelines. Zunächst gratuliert Hanning den deutschen Ermittlungsbehörden, der Bundespolizei und dem Bundeskriminalamt, die im Auftrag des Generalbundesanwalts ermittelt haben.

Bemerkenswert findet Hanning, dass diese Ermittlungen überhaupt stattgefunden haben. Das mögliche Ergebnis passe „politisch nicht so ganz in die Landschaft“.

Ein Ergebnis liefert Hanning gleich selbst nach. Dabei beruft er sich einmal auch auf alte Kontakte zu den Diensten. So haben sich laut Hanning zwei Verantwortliche für die Sprengungen herausgeschält: Die Ukraine und Polen.

Wie es ausschaue, so der Ex-Chef des Nachrichtendienstes, sei es ein ukrainisches Team gewesen, das hier agiert habe. Polen habe von Land aus sekundiert. Ohne diese Unterstützung vom Lande aus sei die Sabotage-Operation nicht möglich gewesen. Ganz offenkundig seien hier polnische Dienststellen eingeschaltet gewesen.

Aber August Hanning geht gegenüber „Welt“ noch weiter: Es seien nicht nur Dienststellen gewesen, „sondern ich glaube, das war eine Verabredung zwischen den höchsten Spitzen in der Ukraine und in Polen“.

Solche Entscheidungen fielen nicht auf der unteren Ebene, das seien Entscheidungen, die auf höchster politischer Ebene gefallen sind:

„Ich glaube, dass es hier Verabredungen zwischen Präsident Selenskyj und Präsident Duda gegeben hat, diesen Anschlag auszuführen.“

Es habe Gespräche zwischen den Ermittlungsbehörden gegeben, dennoch habe Polen den Verdächtigen ausreisen lassen. Ergebnisse seien zurückgehalten worden. Hanning betont, diese Informationen direkt aus Ermittlerkreisen bekommen zu haben:

„Also kurzum, Polen hat kein Interesse an einem Erfolg der Ermittlung, und das liegt natürlich daran, dass Polen in die Vorbereitung dieses Anschlags massiv involviert gewesen ist.“

Für Hanning ist es eindeutig: Solche Anschläge gingen nicht ohne massive staatliche Unterstützung. Das sei keineswegs die private Aktion eines Tauchlehrers gewesen. Auch das Militär habe hier massiv unterstützt:

„Da spielte das polnische und das ukrainische Militär eine große Rolle und die Nachrichtendienste ebenfalls auch.“

Laut Hanning beliefen sich die Folgeschäden auf 20 bis 30 Milliarden Euro. Das sei ein Riesenschaden, der hier entstanden sei.

Das abschließende Urteil des langjährigen Nachrichtendienstschefs:

„Das war Staatsterrorismus.“

Hanning erwartet von der Bundesregierung, dass hier Schadensersatz gefordert werden müsse. Hier sei ein Riesenschäden entstanden „durch Aktivitäten von ukrainischen und polnischen Regierungsdienststellen“.

Aber was, wenn die Bundesregierung selbst involviert bzw. informiert war? In diesem Fall wäre das die mit Abstand größte Krise der Bundesrepublik Deutschland. Sitzen die Staatsterroristen dann in der Bundesregierung? Dagegen sprechen die schlechten deutsch-polnischen Beziehungen auf vielen Ebenen, die einen irgendwie gearteten Informationsfluss möglicherweise ganz verhinderten.

Was August Hanning ebenfalls vollkommen ausblendet, ist eine mögliche Verantwortung oder Beteiligung von CIA und MI6. Warum?

+++

Alexander Wallasch

Deutscher Schriftsteller und Journalist

https://www.alexander-wallasch.de/autoren/alexander-wallasch

+++

Für Spenden besuchen Sie bitte die Webseite

+++

RT DE

Neuseeland: Justizminister genehmigt Auslieferung von Kim Dotcom an USA

15 Aug. 2024 13:15 Uhr

Viele kennen Kim Schmitz, um den es in der Auslieferungsgenehmigung geht, nur unter seinem Pseudonym Kim Dotcom und als Autor bissiger Kommentare in den sozialen Medien. Die USA würden ihn gerne für fünfzig Jahre im Gefängnis verschwinden lassen.

© Robert O'Neill, CC BY-SA 4.0 , via Wikimedia Commons

Kim Dotcom (Kim Schmitz), 2013

Der neuseeländische Justizminister Paul Goldsmith hat einer Auslieferung des ehemaligen Mitbegründers von Mega Upload, Kim Schmitz, besser bekannt als Kim Dotcom, an die USA zugestimmt.

Schmitz, Sohn eines deutschen Vaters und einer finnischen Mutter, lebt seit 2010 in Neuseeland. Er hat dort sogar eine eigene Partei, die Internet-Partei gegründet, die dann mit einer Partei der Maori fusionierte; diese Partei erzielte aber bei den Wahlen 2014 nicht genug Stimmen für einen Parlamentssitz. Spätestens seitdem ist Schmitz aber in Neuseeland eine politische Figur.

Mega Upload, ein Filesharing-Portal, das ihm ein Vermögen von 175 Millionen US-Dollar eingebracht haben soll, soll aus Sicht der US-Medienindustrie wie des FBI illegale Inhalte, insbesondere Raubkopien aktueller Filme, angeboten haben. Schmitz hat zu seiner Verteidigung immer vorgebracht, die Firma habe keinen Einfluss auf die Inhalte gehabt, die Nutzer hochgeladen hätten, und habe den Medienunternehmen sogar direkten Zugriff gestattet, um selbst Inhalte zu löschen, die Urheberrechtsverletzungen darstellten.

Apple-Mitbegründer Steve Wozniak hatte 2012 Schmitz in Neuseeland besucht und unter anderem erklärt:

"Wenn Verbrechen per Brief geschehen, schließt man nicht die Post. Wenn Regierungen gegen einen typischen IT-Jungen, der nur einen Dienst zum Teilen von Dateien betreibt, eine Anklage wegen ‚Erpressung‘ zusammenträumen (…) belegt das, wie schlecht der Versuch, ihn auszuliefern, ausgedacht ist. (…) Zu schlecht für die US-Regierung, dass Dotcom in Neuseeland lebt, das besser mit Menschenrechten umgeht."

Im Gegensatz zu früheren Verfahren in diesem Bereich wurde gegen Schmitz nicht mit Privatklagen der Medienfirmen vorgegangen, sondern es wurden Strafermittlungen durch die US-Bundespolizei FBI geführt. Im Jahr 2012 fand – im Auftrag des FBI – eine Durchsuchung der neuseeländischen Villa von Schmitz statt, unter Einsatz von Hubschraubern und mehr als 70 Beamten, bei der eine Unmenge von Gegenständen beschlagnahmt wurde. Die Durchsuchung wurde später von einem neuseeländischen Gericht für unrechtmäßig erklärt; der damalige Justizminister musste sich sogar öffentlich dafür entschuldigen.

Seit damals läuft die juristische Auseinandersetzung um eine Auslieferung. Da der rechtliche Kernpunkt die Anwendung von US-Recht außerhalb des US-Gebiets ist, in diesem Punkt also ähnlich gelagert ist wie der Fall Assange, unterliegt die jeweilige Entwicklung starken politischen Einflüssen. Goldsmith erklärte, er habe "ausführlichen Rat vom [US-]Justizministerium in dieser Sache erhalten." Dass er mit dieser Aussage nur das US-Ministerium meinen kann, obwohl er vom "ministry of justice" spricht und nicht vom "departement of justice", ergibt sich daraus, dass eine Beratung des Ministers durch das eigene Ministerium schlicht keine Nachricht darstellt. "Ich habe alle Informationen sorgfältig abgewogen, und habe entschieden, dass Mr. Dotcom an die USA übergeben werden sollte, um vor Gericht gestellt zu werden."

Da die neuseeländische Justiz aber nur gering politisch beeinflusst ist, besteht immer die Möglichkeit überraschender Entscheidungen. Schmitz jedenfalls kann gegen die Entscheidung des Justizministers klagen. Der New Zealand Herald schreibt dazu:

"Auch wenn sie wichtig ist, die Unterzeichnung der Auslieferungsberechtigung ist nur ein weiterer Schritt in einem Prozess, der vermutlich noch Jahre dauern wird."

Nachdem Schmitz unter seinem Pseudonym Kim Dotcom in den letzten Jahren unter anderem auf X sehr bekannt und populär wurde, findet die Auseinandersetzung nicht nur juristisch, sondern auch medial statt und hat sich auf dieser Ebene längst vom Thema IT auf Geopolitik erweitert. Das zeigt sich auch in seiner Antwort auf die Auslieferungsgenehmigung:

The US debt and money printing system is collapsing. The West is heading into an economic wasteland. The Middle East is on fire. Russia dominates Ukraine and NATO. BRICS is ending US hegemony and the fake ‘rules-based order’. US puppets are failing everywhere. Genocide,…

— Kim Dotcom (@KimDotcom) August 13, 2024

"Das US-System aus Schulden und Gelddrucken bricht zusammen. Der Westen bewegt sich in eine wirtschaftliche Wüste. Der Nahe Osten brennt. Russland dominiert Ukraine und NATO. Die BRICS beenden die US-Hegemonie und ihre 'regelbasierte Ordnung'. Die US-Marionetten versagen überall. Genozid, Propaganda, Zensur und gefälschte Wahlen sind der neue Normalzustand. Die Menschheit steht vor dem Abgrund, während der dritte Weltkrieg unvermeidlich scheint. Oh, und die gehorsame US-Kolonie im Südpazifik hat gerade beschlossen, mich auszuliefern, für das, was Nutzer auf Mega Upload hochgeladen haben, unaufgefordert, und was die Inhaber der Urheberrechte mit einem direkten Zugang sofort und ohne Fragen löschen konnten. Aber wen schert das? Das ist Gerechtigkeit heutzutage."

Der populäre deutsche IT-Blogger Fefe kommentierte die Entwicklung sarkastisch:

"Ja gut, wenn der Justizminister persönlich sich von der Rechtsstaatlichkeit der USA überzeugt hat, dann wird das schon alles seine Richtigkeit haben!!"

https://de.rt.com/international/215736-neuseeland-justizminister-genehmigt-auslieferung-von/

Netzpolitik

Trojaner, Biometrie, Big Data: Wir veröffentlichen den Entwurf zum neuem BKA-Gesetz

Innenministerin Nancy Faeser fordert neue Befugnisse für die Polizei. Beamte sollen Wohnungen heimlich betreten und biometrische Überwachung im Internet durchführen. Wir veröffentlichen den Gesetzentwurf zur Änderung der Polizeigesetze. Mehrere Vorhaben widersprechen dem Koalitionsvertrag.

15.08.2024 um 12:57 Uhr

Andre Meister

Innenministerin Nancy Faeser ist auf Sicherheitstour. – Alle Rechte vorbehalten Peter Jülich, BMI

Die Bundesregierung will die Befugnisse für Polizeibehörden wie das Bundeskriminalamt ausweiten. Das Innenministerium von Nancy Faeser hat einen entsprechenden Gesetzentwurf vorgelegt. Zunächst berichteten der Spiegel ( https://www.spiegel.de/netzwelt/gesichtserkennung-nancy-faeser-will-erlauben-das-internet-nach-fotos-von-verdaechtigen-zu-scannen-a-49596975-a498-4af4-93b5-af92b95457f4 ) und Christian Rath in mehreren Medien ( https://taz.de/Strittiger-Gesetzentwurf/!6026933/ ). Wir veröffentlichen den Gesetzentwurf in Volltext ( https://netzpolitik.org/2024/trojaner-biometrie-big-data-wir-veroeffentlichen-den-entwurf-zum-neuem-bka-gesetz/#2024-08-06_BMI_RefE_BKA-Gesetz ).

Das BKA-Gesetz zu ändern, steht nicht im Koalitionsvertrag ( https://www.bundesregierung.de/resource/blob/974430/1989762/9069d8019dabe546c2449dda2d838453/2021-12-08-koalitionsvertrag-data.pdf ). Offizieller Anlass ist die Umsetzung der EU-Richtlinie zum Datenaustausch zwischen Polizeibehörden ( https://eur-lex.europa.eu/legal-content/DE/TXT/HTML/?uri=CELEX:32023L0977 ). Doch das Innenministerium plant mehrere Vorhaben, die mit der Richtlinie nichts zu tun haben und dem Koalitionsvertrag widersprechen.

Heimlich in Wohnungen einbrechen

Das BKA soll in Zukunft „Wohnungen ohne Wissen der Betroffenen durchsuchen“. Die Polizei soll Durchsuchungen durchführen, „potentielle Tatmittel unbrauchbar machen“ – und IT-Geräte hacken.

Seit 15 Jahren ( http://www.bgbl.de/xaver/bgbl/start.xav?startbk=Bundesanzeiger_BGBl&jumpTo=bgbl108s3083.pdf ) darf das BKA Staatstrojaner einsetzen, seit sieben Jahren ( https://netzpolitik.org/2017/staatstrojaner-bundestag-beschliesst-diese-woche-das-krasseste-ueberwachungsgesetz-der-legislaturperiode/ ) darf jede Polizei hacken. Der Staat hackt jede Woche ( https://netzpolitik.org/2024/justizstatistik-2022-polizei-hackt-jetzt-jede-woche-mit-staatstrojanern/ ), vor allem wegen Drogen ( https://netzpolitik.org/2018/bka-dokument-polizeibehoerden-wollen-staatstrojaner-vor-allem-gegen-drogen-einsetzen/ ). Bisher darf die Polizei Wohnungen nicht heimlich betreten ( https://netzpolitik.org/2019/polizei-darf-staatstrojaner-nutzen-aber-oft-nicht-installieren/ ), um Trojaner zu installieren. Das will Innenministerin Faeser jetzt erlauben: