Aggiornamenti Microsoft settembre 2025, corrette due zero-day attivamente sfruttate

Patch Tuesday settembre 2025: Microsoft risolve 81 vulnerabilità, con due zero-day già sfruttate attivamente in Word e Windows CLFS. Priorità massima all’applicazione delle patch per ridurre i rischi di attacchi mirati

L'articolo Aggiornamenti

L’admin di BlackDB si dichiara colpevole di frode informatica

Il procuratore degli Stati Uniti Gregory W. Kehoe annuncia che Liridon Masurica (33 anni, Gjilan, Kosovo), noto anche come “@blackdb”, si è dichiarato colpevole di associazione a delinquere finalizzata a commettere una frode relativa a dispositivi di accesso. Masurica rischia una pena massima di 10 anni di carcere federale. La data della sentenza non è ancora stata fissata.

Secondo l’accordo di patteggiamento, Masurica era l’amministratore principale di BlackDB.cc, un mercato criminale online attivo dal 2018 al 2025. Il mercato, messo in vendita illegalmente, comprometteva credenziali di account e server, dati di carte di credito e altre informazioni personali identificabili di individui residenti principalmente negli Stati Uniti, compresi quelli residenti nel Middle District della Florida. Una volta acquistati, i criminali informatici utilizzavano gli articoli acquistati su BlackDB.cc per facilitare un’ampia gamma di attività illegali, tra cui frodi fiscali, frodi con carte di credito e furto di identità.

Masurica, cittadino e residente del Kosovo, è stato arrestato dalle autorità kosovare il 12 dicembre 2024 e successivamente estradato negli Stati Uniti ai sensi del trattato di estradizione tra gli Stati Uniti e la Repubblica del Kosovo. La data della sua condanna non è ancora stata fissata.

Questo caso è stato condotto dall’FBI in collaborazione con la Direzione Investigativa sui Crimini Informatici della Polizia del Kosovo.

L’Ufficio Legale dell’FBI a Sofia, in Bulgaria, e l’Ufficio Affari Internazionali del Dipartimento di Giustizia hanno fornito un’assistenza sostanziale per garantire l’arresto e l’estradizione di Masurica. Anche la Procura Speciale della Repubblica del Kosovo e la Direzione Investigativa sui Crimini Informatici della Polizia del Kosovo hanno fornito un’assistenza sostanziale all’arresto di Masurica. Il caso è seguito dal Procuratore Aggiunto degli Stati Uniti Carlton C. Gammons.

L'articolo L’admin di BlackDB si dichiara colpevole di frode informatica proviene da il blog della sicurezza informatica.

Il Grande Errore di Pinball: quando un gioco Arcade mise in ginocchio Windows 95

Il noto ex ingegnere di Microsoft, Dave Plummer, ha fatto una sorprendente ammissione: l’errore più grave che abbia mai commesso in una versione di Windows non riguardava le utility di sistema, bensì un gioco molto amato, Pinball.

Questo gioco arcade, ben noto agli utenti di Windows 95 e NT, era stato originariamente scritto in C e per esso lo sviluppatore aveva realizzato un motore personalizzato per gestire grafica e audio. Proprio in questo componente era presente l’errore: il gioco non prevedeva alcun limite al frame rate, permettendo la resa grafica ad una velocità direttamente proporzionale a quella del processore.

Al momento della sua uscita, il problema in questione non era immediatamente apparente. Le macchine equipaggiate con processori MIPS R4000 a 200 MHz erano in grado di processare solo 60-90 fotogrammi al secondo (FPS), un valore che all’epoca appariva più che soddisfacente.

Tuttavia, con l’evoluzione delle prestazioni dei computer, il problema divenne via via più manifesto. Man mano che la capacità di calcolo aumentava, Pinball iniziò a monopolizzare l’intera capacità di calcolo della CPU, raggiungendo valori di FPS estremamente alti, fino a 5.000. La natura evidente di questo problema spinse Raymond Chen, un altro veterano di Microsoft, a intraprendere un’indagine dettagliata. Egli abilitò la visualizzazione della frequenza dei fotogrammi e constatò che il contatore aveva cessato di visualizzare i valori in quanto la velocità era da tempo superiore a tre cifre.

La decisione di implementare un dispositivo di controllo portò alla risoluzione del problema. La configurazione del limite a una velocità di 100 fotogrammi al secondo comportò una rapida riduzione dell’utilizzo delle risorse, che scese all’1%. Secondo Chen, questa strategia avrebbe consentito agli sviluppatori di lavorare in ambiente Windows e, contemporaneamente, utilizzare il gioco Pinball senza il timore di un arresto anomalo del sistema. Tale episodio costituì, per gli ingegneri dell’epoca, una chiara dimostrazione di come una lieve anomalia nel codice potesse trasformarsi in un guasto critico a seconda delle caratteristiche dell’hardware.

Plummer ha osservato che avere un bug nel prodotto finale era sempre percepito come un evento vergognoso. All’interno del team, la cosa veniva presa sul serio: i colleghi scherzavano senza pietà su build difettose o modifiche di scarsa qualità, e il leggendario architetto Windows Dave Cutler faceva un commento sarcastico, insinuando che l’autore non fosse chiaramente in forma smagliante durante la scrittura del codice. Plummer ha ricordato che tutte le battute finivano nel momento in cui il bug veniva inserito nella release: a quel punto la responsabilità diventava assolutamente reale.

Oggi, la storia del flipper è percepita più come una barzelletta su un gioco “goloso”, ma per gli ingegneri Microsoft di fine anni ’90, fu una lezione su come qualsiasi presupposto in architettura prima o poi diventi evidente. Soprattutto quando si tratta di software che finisce su milioni di computer in tutto il mondo.

L'articolo Il Grande Errore di Pinball: quando un gioco Arcade mise in ginocchio Windows 95 proviene da il blog della sicurezza informatica.

6 milioni di euro al giorno! E’ il costo dell’Attacco informatico a Jaguar Land Rover

Jaguar Land Rover (JLR), una delle più grandi case automobilistiche britanniche, è stata colpita da un attacco informatico che ha paralizzato i suoi sistemi IT. La produzione negli stabilimenti nel Regno Unito e all’estero è stata interrotta da fine agosto, con i concessionari impossibilitati a immatricolare le nuove auto e i clienti impossibilitati a ricevere i veicoli pagati nei tempi previsti. I tempi di fermo costano all’azienda circa 5 milioni di sterline di mancati profitti al giorno.

Come riportato dalla BBC, l’ex ingegnere capo di Land Rover Charles Tennant ha ricordato che in condizioni normali l’azienda guadagna circa 75 milioni di sterline al giorno. Secondo lui, una settimana di fermo macchina si traduce in perdite per decine di milioni di sterline. L’azienda non divulga dati ufficiali, limitandosi a scusarsi con clienti, fornitori e partner.

Un colpo a metà stagione

L’attacco arriva in un momento inopportuno per Jaguar Land Rover. Settembre segna l’inizio delle immatricolazioni nel Regno Unito per le auto con targhe nuove, uno dei periodi di punta per le vendite.

Come ha osservato Charles Tennant, gli hacker “hanno scelto il momento peggiore possibile”, quando l’azienda contava sulla crescita del fatturato. Di conseguenza, l’azienda sta perdendo non solo volumi di produzione, ma anche l’opportunità di sfruttare la domanda stagionale.

Un gruppo di giovani hacker che in precedenza aveva preso di mira il rivenditore britannico Marks & Spencer (M&S) ha rivendicato pubblicamente il proprio coinvolgimento nell’attacco hacker a JLR. Nel caso di M&S, il rivenditore ha stimato il danno a circa 300 milioni di sterline.

Rischi per fornitori e clienti

L’incidente non ha colpito solo Jaguar Land Rover. Un fornitore di ricambi ha già definito la chiusura “preoccupante”.

Le catene di approvvigionamento sono interrotte e, nell’industria automobilistica globale, anche poche settimane di fermo possono portare a interruzioni prolungate. Per i clienti, il rischio è chiaro: non ricevono puntualmente le auto per cui hanno pagato, il che mina la fiducia nel marchio.

Contesto

Jaguar Land Rover, di proprietà del gruppo indiano Tata Motors, rimane il più grande produttore di automobili del Regno Unito. Negli ultimi anni, l’azienda ha dovuto affrontare una crescente concorrenza nel mercato dei veicoli elettrici e l’aumento dei costi.

L’attacco informatico, che ha coinciso con la ristrutturazione aziendale, ha aggravato la crisi: i sistemi di controllo e protezione digitale hanno mostrato vulnerabilità, trasformando i rischi informatici in un fattore di instabilità strategica per l’intero settore automobilistico.

Questo attacco deve essere un monito per tutti: la sicurezza informatica non è un costo da rimandare, ma un investimento strategico. Se non la paghi prima, la pagherai dopo — e i danni possono essere enormi, sia in termini economici che reputazionali. Nel mondo iperconnesso di oggi, la resilienza digitale è ciò che distingue chi riesce a riprendersi rapidamente da chi rischia di non rialzarsi più.

L'articolo 6 milioni di euro al giorno! E’ il costo dell’Attacco informatico a Jaguar Land Rover proviene da il blog della sicurezza informatica.

L’Agenzia per la cybersicurezza nazionale alla Rome Future Week

L’Agenzia per la cybersicurezza nazionale partecipa alla Rome Future Week con un Open Day, martedì 16 settembre 2025, dalle 9.30 alle 18.30, presso la Casa delle Tecnologie Emergenti di Roma (Stazione Tiburtina).

Talk, incontri, workshop e momenti di confronto offriranno una panoramica concreta e immersiva sui temi chiave della cybersicurezza: dai sistemi di difesa più avanzati al monitoraggio in tempo reale delle minacce informatiche, fino ai nuovi profili professionali richiesti da un settore in rapida evoluzione. Nel pomeriggio, focus sul ruolo delle donne nella cybersicurezza.

9:30–10:15

La cybersicurezza: una sfida per il presente, una professione per il futuro. Parteciperanno i vertici dell’Agenzia per la Cybersicurezza Nazionale.

Apertura istituzionale ACN con overview su:

Analisi di contesto

dati aggiornati sul panorama delle minacce

overview sul futuro delle professioni (Risorse umane)

10:15–11:00

Servizio Operazioni e gestione delle crisi cyber

“Il cuore operativo dell’ACN: rilevamento e gestione della minaccia cyber“. Relatori del Servizio.

11:00–11:15

Coffee break

11:15–12:00

Servizio Certificazione e Vigilanza

Presentazione del Centro di Valutazione e Certificazione Nazionale (CVCN): analisi delle vulnerabilità nei sistemi ICT. Focus su casi e metodologie. Relatori del Servizio

12:00–13:15

Servizio Programmi Industriali tecnologici e di Ricerca

“Il futuro della cybersicurezza: progetti nazionali ed europei”

Relatori del Servizio

Servizio Certificazione e Vigilanza

15:00–16:00

Dimostrazione pratica di PT ( Penetration test )

Divisioni Formazione e Consapevolezza

16:00-16:30L’ACN e il mondo degli ITS Academy

16:30-17:30

Capture the flag in collaborazione con ITS Academy

17:30–18:00

Donne della Cybersecurity: esperienze a confronto (squadra cyber femminile delle scuole superiori – women4cyber)

18:15-19:15

Matching libero e networking

I partecipanti potranno avvicinare aziende e enti formativi, distribuire CV, fare domande, conoscere opportunità

Pubblico invitato:

Studenti delle scuole superiori, Studenti universitari, Giovani professionisti. Appassionati di tecnologia, Cittadini e cittadine curiosi/e, Aziende e startup, Enti di formazione

I lavori della giornata saranno moderati dal dott. Arturo Di Corinto

dicorinto.it/formazione/lagenz…

Microsoft Patch Tuesday di settembre: 81 vulnerabilità e 2 0day attivi

Il recente aggiornamento di sicurezza Patch Tuesday di settembre, ha visto Microsoft rilasciare una serie completa di update, andando a risolvere un totale di 81 vulnerabilità presenti all’interno dei propri prodotti e servizi.

In particolare, ben 9 di queste vulnerabilità sono state classificate come critiche, con 2 di esse segnalate come zero-day, ovvero già note e sfruttate prima della pubblicazione delle correzioni.

Queste ultime hanno destato particolare attenzione tra gli esperti del settore, in quanto sfruttate o descritte minuziosamente ancor prima della distribuzione delle soluzioni di sicurezza.

La prima vulnerabilità, identificata come CVE-2025-55234, riguarda il server SMB. Consente agli aggressori di eseguire attacchi relay e ottenere l’escalation dei privilegi. Microsoft sottolinea che il sistema stesso dispone già di meccanismi di protezione, ovvero SMB Server Signing e Extended Protection for Authentication, ma abilitarli potrebbe causare problemi di compatibilità con i dispositivi meno recenti. Pertanto, gli amministratori dovrebbero abilitare l’audit e verificare attentamente le configurazioni prima di passare a policy rigorose.

Il secondo problema, CVE-2024-21907 , è correlato alla libreria Newtonsoft.Json utilizzata in SQL Server. Durante l’elaborazione di dati appositamente preparati tramite il metodo JsonConvert.DeserializeObject, si verifica uno stack overflow , che può portare a un Denial of Service. Il bug è stato divulgato già nel 2024, ma solo ora è stato incluso nel pacchetto di patch ufficiale di Microsoft.

Oltre a questi due, la versione di settembre corregge decine di altri bug critici e importanti. In Microsoft Office, sono state corrette diverse vulnerabilità in Excel, PowerPoint, Visio e SharePoint che consentivano l’esecuzione di codice arbitrario all’apertura di documenti dannosi. Per Windows, sono state chiuse falle nel componente grafico, nel sottosistema Hyper-V e in NTLM, quest’ultimo particolarmente pericoloso, in quanto poteva essere utilizzato per compromettere le credenziali nell’infrastruttura di dominio. Sono stati inoltre corretti errori in BitLocker e LSASS che consentivano l’escalation dei privilegi, e bug nei servizi Defender Firewall, Bluetooth e Dispositivi Connessi.

Tra le altre cose, vale la pena sottolineare una vulnerabilità in Windows NTFS, in cui un attacco potrebbe portare all’esecuzione di codice remoto, nonché bug critici nei driver DirectX e nei componenti Win32K. Questi errori consentono potenzialmente di aggirare le difese del kernel ed eseguire istruzioni dannose a livello di sistema.

Microsoft sottolinea inoltre che questo ciclo di aggiornamento ha ampliato le funzionalità di auditing dei client SMB. Ciò è necessario affinché gli amministratori possano valutare in anticipo la compatibilità quando passeranno a nuove policy di sicurezza che diventeranno obbligatorie in futuro.

Microsoft non è stata l’unica azienda a correggere falle critiche a settembre. Adobe ha chiuso la vulnerabilità SessionReaper in Magento, che consentiva agli utenti di intercettare le sessioni. Google ha rilasciato la patch Android di settembre, che ha corretto 84 bug, inclusi due attivamente sfruttati in attacchi reali. SAP ha corretto una vulnerabilità di massima gravità in NetWeaver, che consentiva l’esecuzione di comandi con privilegi di sistema. TP-Link ha riconosciuto una falla in diversi router domestici, ancora in fase di studio, ma l’azienda sta già preparando le patch per gli utenti americani. Cisco ha aggiornato WebEx, ASA e altri prodotti di rete, eliminando i rischi di accesso remoto e perdite di dati.

Il Patch Tuesday di settembre è stato uno dei più intensi dell’anno. Due vulnerabilità zero-day divulgate pubblicamente in SMB e SQL Server evidenziano la necessità di installare gli aggiornamenti il più rapidamente possibile, mentre un lungo elenco di vulnerabilità in Windows e Office dimostra che gli aggressori possono utilizzare una varietà di vettori per compromettere l’infrastruttura aziendale. Amministratori e professionisti della sicurezza dovrebbero verificare immediatamente la pertinenza delle patch installate e sottoporre a un attento.

L'articolo Microsoft Patch Tuesday di settembre: 81 vulnerabilità e 2 0day attivi proviene da il blog della sicurezza informatica.

Rackintosh Plus Is the Form Factor Nobody Has Been Waiting For

For all its friendly countenance and award-winning industrial design, there’s one thing the venerable Macintosh Plus can’t do: fit into a 1U rack space. OK, if we’re being honest with ourselves, there are a lot of things a Mac from 1986 can’t do, but the rack space is what [identity4] was focused on when they built the 2025 Rackintosh Plus.

Some folks may have been fooled by this ad to think this was an actual product.

For those of you already sharpening your pitchforks, worry not: [identity4]’s beloved vintage Mac was not disassembled for this project. This rack mount has instead become the home for a spare logic board they had acquired Why? They wanted to use a classic Mac in their studio, and for any more equipment to fit the space, it needed to go into the existing racks. It’s more practical than the motivation we see for a lot of hacks; it’s almost surprising it hasn’t happened before. (We’ve seen Mac Minis in racks, but not the classic hardware.)

Aside from the genuine Apple logic board, the thin rack also contains a BlueSCSI hard drive emulator, a Floppy Emu for SD-card floppy emulator, an RGB-to-HDMI converter to allow System 7 to shine on modern monitors, and of course a Mean Well power supply to keep everything running.The Floppy Emu required a little light surgery to move the screen so it would fit inside the low-profile rack. [identity4] also broke out the keyboard and mouse connectors to the front of the rack, but all other connectors stayed on the logic board at the rear.

Sound is handled by a single 8-ohm speaker that lives inside the rack mount, because even if the Rackintosh can now fit into a 1U space, it still can’t do stereo sound…or anything else a Macintosh Plus with 4 MB of RAM couldn’t do. Still, it’s a lovely hack. and the vintage-style advertisement was an excellent touch.

Now they just need the right monochrome display.

hackaday.com/2025/09/10/rackin…

?w=800

?w=800

https://hackaday.com/wp-content/uploads/2025/09/introducing-racintosh-plus-v0-6vzujwduoznf1.webp

Non solo iPhone 17: la privacy e la sicurezza secondo Apple

L’hardware di Apple è sempre al centro della scena, ma meritano un approfondimento anche le evoluzioni in materia di cyber security e privacy con le quali l’azienda di Cupertino legge il presente e l’immediato futuro

L'articolo Non solo iPhone 17: la privacy e la sicurezza secondo Apple proviene da Cyber Security

10 su 10! SAP rilascia patch di sicurezza per vulnerabilità critiche in Netweaver

SAP ha reso disponibili degli aggiornamenti per la sicurezza Martedì, con l’obiettivo di risolvere varie vulnerabilità. Tra queste vulnerabilità, ve ne sono tre particolarmente critiche che si verificano all’interno dell’ambiente SAP Netweaver.

Queste problematiche di sicurezza potrebbero consentire l’esecuzione di codice a scelta dell’attaccante nonché il caricamento di file specifici senza vincoli particolari.

Tutto questo dopo che un difetto critico di sicurezza presente in SAP S/4HANA, recentemente sanato dall’azienda (CVE-2025-42957, con un punteggio CVSS pari a 9,9), è stato oggetto di uno sfruttamento attivo; questa notizia giunge subito dopo che Pathlock e SecurityBridge hanno portato a conoscenza del problema, con le patch che sono state rilasciate soltanto alcuni giorni più tardi.

Un’ulteriore vulnerabilità di alta criticità è stata eliminata da SAP all’interno della piattaforma SAP S/4HANA (assegnata come CVE-2025-42916, con un punteggio CVSS pari a 8,1), la quale avrebbe potuto essere sfruttata da un soggetto malintenzionato dotato di elevate autorizzazioni di accesso ai report ABAP per cancellare i dati contenuti in tabelle di database a sua scelta, a condizione che queste non fossero coperte da un gruppo di autorizzazioni dedicato.

Di seguito sono elencate le vulnerabilità:

CVE-2025-42944 (punteggio CVSS: 10.0) – Una vulnerabilità di deserializzazione in SAP NetWeaver che potrebbe consentire a un aggressore non autenticato di inviare un payload dannoso a una porta aperta tramite il modulo RMI-P4 , con conseguente esecuzione di comandi del sistema operativo

CVE-2025-42922 (punteggio CVSS: 9,9) – Una vulnerabilità nelle operazioni sui file non sicure in SAP NetWeaver AS Java che potrebbe consentire a un aggressore autenticato come utente non amministratore di caricare un file arbitrario

CVE-2025-42958 (punteggio CVSS: 9,1) – Una vulnerabilità di controllo dell’autenticazione mancante nell’applicazione SAP NetWeaver su IBM i-series che potrebbe consentire a utenti non autorizzati con privilegi elevati di leggere, modificare o eliminare informazioni sensibili, nonché di accedere a funzionalità amministrative o privilegiate

“Il CVE-2025-42944 consente a un aggressore non autenticato di eseguire comandi arbitrari del sistema operativo inviando un payload dannoso a una porta aperta”, ha affermato Onapsis. “Un exploit riuscito può portare alla compromissione completa dell’applicazione. Come soluzione temporanea, i clienti dovrebbero aggiungere il filtraggio delle porte P4 a livello ICM per impedire a host sconosciuti di connettersi alla porta P4.”

Per garantire una difesa massima, risulta cruciale che gli utenti procedano all’installazione degli aggiornamenti richiesti con la massima tempestività, sottolinea SAP, nonostante non esistano evidenze che gli exploit recentemente resi noti siano stati effettivamente utilizzati per scopi malevoli.

L'articolo 10 su 10! SAP rilascia patch di sicurezza per vulnerabilità critiche in Netweaver proviene da il blog della sicurezza informatica.

A Look at Not an Android Emulator

Recently, Linux has been rising in desktop popularity in no small part to the work on WINE and Proton. But for some, the year of the Linux desktop is not enough, and the goal is now for the year of the Linux phone. To that end, an Android Linux translation layer called Android Translation Layer (we never said developers were good at naming) has emerged for those running Linux on their phones.

Android Translation Layer (ATL) is still in very early days, and likely as not, remains unpackaged on your distro of choice. Fortunately, a workaround is running an Alpine Linux container with graphics pass through via a tool like Distrobox or Toolbox. Because of the Alpine derived mobile distribution postmarketOS, ATL is packaged in the Alpine repos.

In many ways, running Android apps on Linux is much easier then Windows apps. Because Android apps are architecture independent, hardware emulation is unnecessary. With such similar kernels, on paper at least, Android software should run with minimal effort on Linux. Most of what ATL provides is a Linux/Android hardware abstraction layer glue to ensure Android system calls make their way to the Linux kernel.

Of course, there is a lot more to running Android apps, and the team is working to implement the countless Android system APIs in ATL. For now, older Android apps such as Angry Birds have the best support. Much like WINE, ATL will likely devolve into a game of wack-a-mole where developers implement fresh translation code as new APIs emerge and app updates break. Still, WINE is a wildly successful project, and we hope to see ATL grow likewise!

If you want to get your Android phone to talk to Linux, make sure to check out this hack next!

hackaday.com/2025/09/10/a-look…

?w=800

?w=800

Verso L’Uroboro! Il CEO di OpenAI avverte: i social sono pieni di contenuti dei bot AI

Ci stiamo avviando a passi da gigante vero l’uroboro, ovvero il serpente che mangia la sua stessa coda. Ne avevamo parlato qualche settimana fa che il traffico umano su internet è in calo vertiginoso rispetto a quello dei bot che ad oggi supera il 50% del traffico totale.

Sam Altman, CEO di OpenAI e azionista di Reddit, ha confessato che i feed di “AI Twitter” e “AI Reddit” gli appaiono sempre più innaturali, al punto da diventare per lui un vero campanello d’allarme.

Il segnale è arrivato dal subreddit r/Claudecode, dove negli ultimi giorni molti utenti hanno dichiarato di essere passati a Codex, il servizio di programmazione di OpenAI lanciato a maggio per competere con Claude Code di Anthropic. Le ondate di post quasi identici hanno fatto pensare ad Altman di trovarsi davanti a contenuti generati da bot, pur sapendo che la crescita di Codex è reale e che dietro c’è anche un’autentica dinamica comunitaria.

Analizzando la sua percezione, Altman ha individuato diversi fattori: linguaggio sempre più simile a quello dei modelli di AI, comunità “sempre online” che si muovono in massa con toni uniformi, oscillazioni emotive tipiche dell’hype — dal pessimismo totale all’euforia — e l’amplificazione data dagli algoritmi di raccomandazione e dalla monetizzazione delle piattaforme. A questo si aggiungono campagne occulte orchestrate dalle aziende e, naturalmente, la presenza di veri bot.

Il paradosso è evidente: i modelli di OpenAI sono stati addestrati proprio su contenuti di Reddit e progettati per sembrare umani, imitando persino segni di punteggiatura come i trattini lunghi. Altman, che di Reddit è stato anche membro del consiglio di amministrazione ed è tuttora azionista, si trova così a confrontarsi con un ecosistema dove autenticità e automazione si confondono.

I dubbi sono aumentati dopo il lancio di GPT-5, quando le community di OpenAI su Reddit e X hanno criticato il modello, accusandolo di consumare troppi crediti e di non completare alcune attività. Altman ha risposto con una sessione AMA su r/GPT, riconoscendo i problemi e promettendo correzioni. Ma la fiducia della community non è tornata ai livelli precedenti. Questo solleva una domanda cruciale: dove finisce la reazione genuina degli utenti e dove inizia il riflesso del testo generato automaticamente?

Il fenomeno dei bot è ormai sistemico. Secondo Imperva, nel 2024 più della metà del traffico internet non proveniva da esseri umani, e una parte rilevante era costituita da sistemi basati su LLM. Anche Grok, l’AI di X, stima la presenza di centinaia di milioni di account bot, pur senza fornire dettagli. In questo scenario, alcuni osservatori leggono le parole di Altman come un indizio di un possibile “social network di OpenAI”, di cui nel 2025 sarebbero già emersi i primi test, anche se non è chiaro se il progetto diventerà realtà né se riuscirà davvero a garantire uno spazio libero dai bot.

La ricerca scientifica, intanto, mostra che persino comunità composte interamente da bot tendono a riprodurre dinamiche umane: uno studio dell’Università di Amsterdam ha dimostrato che queste reti finiscono per dividersi in clan e camere di risonanza. La linea tra scrittura umana e scrittura artificiale, quindi, si fa sempre più sfumata. Altman non fa che notare il sintomo di un problema più profondo: piattaforme in cui persone e modelli si imitano a vicenda finiscono per parlare con una voce sola. E distinguere l’autenticità diventa sempre più difficile, facendo crescere il prezzo della fiducia, anche quando dietro c’è una crescita reale.

L'articolo Verso L’Uroboro! Il CEO di OpenAI avverte: i social sono pieni di contenuti dei bot AI proviene da il blog della sicurezza informatica.

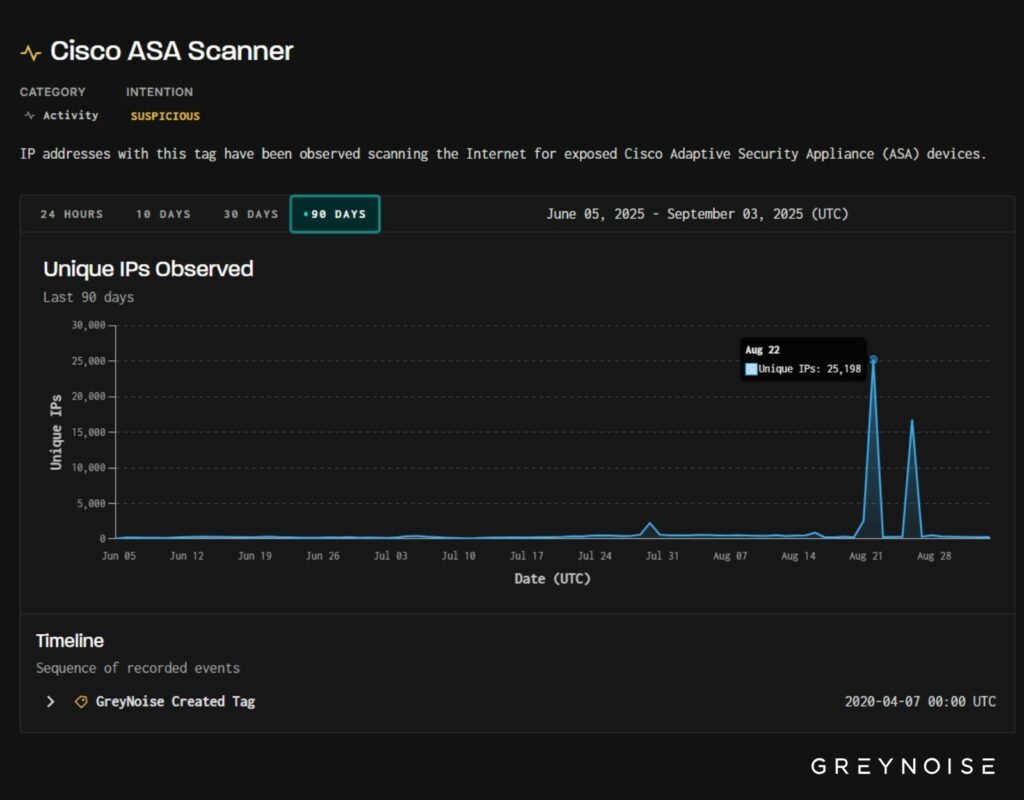

Preludio alla compromissione: è boom sulle scansioni mirate contro Cisco ASA

A fine agosto, GreyNoise ha registrato un forte aumento dell’attività di scansione mirata ai dispositivi Cisco ASA. Gli esperti avvertono che tali ondate spesso precedono la scoperta di nuove vulnerabilità nei prodotti. Questa volta, si tratta di due picchi: in entrambi i casi, gli aggressori hanno controllato massicciamente le pagine di autorizzazione ASA e l’accesso Telnet/SSH in Cisco IOS.

Il 26 agosto è stato osservato un attacco particolarmente esteso, avviato da una botnet brasiliana, che ha utilizzato circa 17.000 indirizzi univoci e ha gestito fino all’80% del traffico. In totale, sono state osservate fino a 25.000 sorgenti IP. È interessante notare che entrambe le ondate hanno utilizzato intestazioni di browser simili, mascherate da Chrome, a indicare un’infrastruttura comune.

Gli Stati Uniti erano l’obiettivo principale, ma anche Regno Unito e Germania sono stati monitorati.

Secondo GreyNoise, circa l’80% di tali ricognizioni si traduce nella successiva scoperta di nuove problematiche di sicurezza, sebbene la correlazione statistica sia notevolmente più debole per Cisco rispetto ad altri produttori. Ciononostante, tali indicatori consentono agli amministratori di rafforzare in anticipo le proprie difese.

In alcuni casi, questi potrebbero essere tentativi falliti di sfruttare bug già chiusi, ma una campagna su larga scala potrebbe anche essere mirata a mappare i servizi disponibili per un ulteriore sfruttamento di vulnerabilità non ancora divulgate.

Un amministratore di sistema indipendente con il nickname NadSec – Rat5ak, ha segnalato un’attività simile iniziata a fine luglio e che ha preso slancio fino al 28 agosto. Ha registrato oltre 200.000 richieste ad ASA in 20 ore con un carico uniforme di 10.000 richieste da ciascun indirizzo, il che indica una profonda automazione. Le fonti erano tre sistemi autonomi: Nybula, Cheapy-Host e Global Connectivity Solutions LLP.

Si consiglia agli amministratori di installare gli ultimi aggiornamenti di Cisco ASA il prima possibile per chiudere le falle note, abilitare l’autenticazione a più fattori per tutti gli accessi remoti e non pubblicare direttamente pagine /+CSCOE+/logon.html, Web VPN , Telnet o SSH.

In casi estremi, si consiglia di esternalizzare l’accesso tramite un concentratore VPN, un reverse proxy o un gateway con verifica aggiuntiva.

È inoltre possibile utilizzare gli indicatori di attacco pubblicati da GreyNoise e Rat5ak per bloccare le richieste sospette sul perimetro e, se necessario, abilitare il geo-blocking e la limitazione della velocità. Cisco non ha ancora rilasciato dichiarazioni in merito.

L'articolo Preludio alla compromissione: è boom sulle scansioni mirate contro Cisco ASA proviene da il blog della sicurezza informatica.

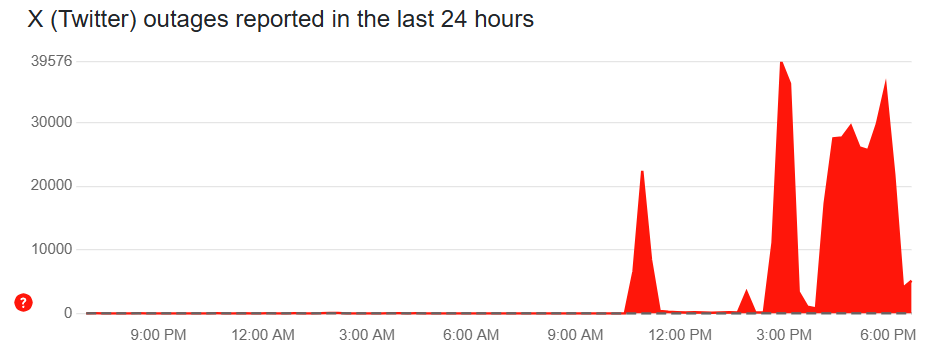

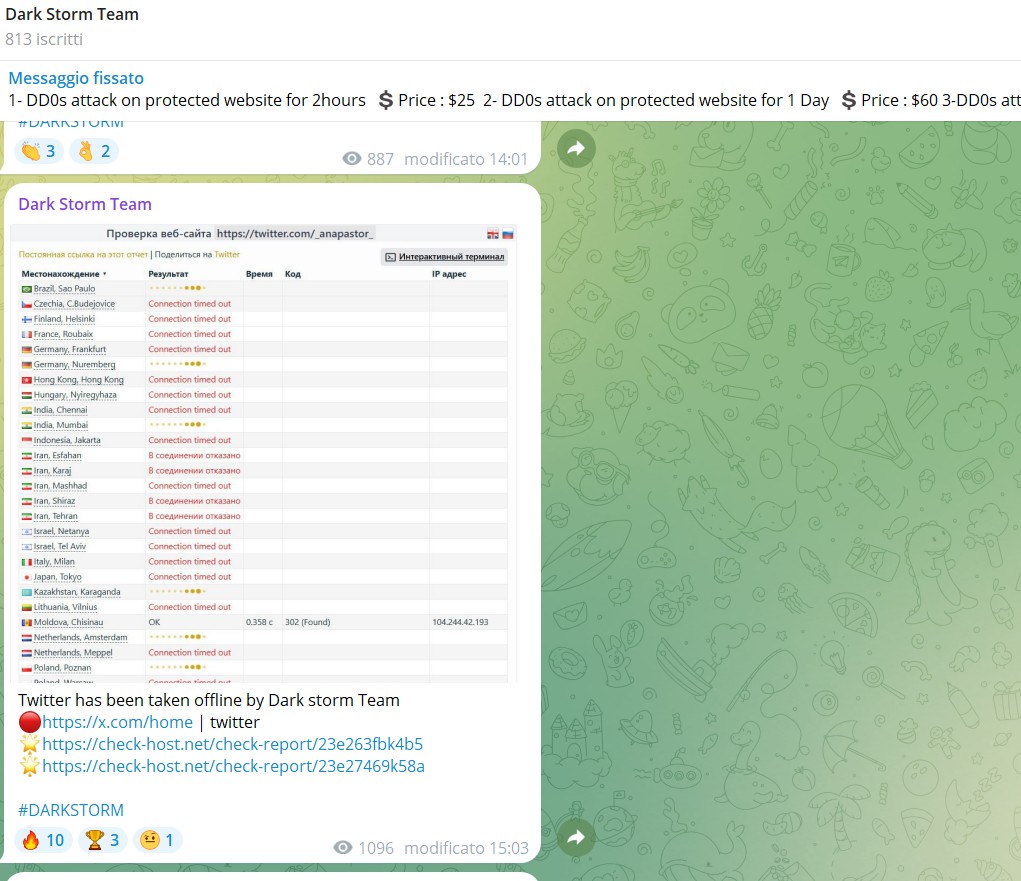

X va Offline per un Attacco DDoS di Dark Storm. Elon Musk: “Gruppo Mumeroso e Coordinato”

X, la piattaforma di social media precedentemente nota come Twitter, nella giornata di oggi è rimasta offline per diverso tempo. Secondo Downdetector.com, X ha riscontrato per la prima volta problemi diffusi intorno alle 5:40 ET di lunedì.

Alcuni utenti hanno affermato di non essere riusciti a caricare i post di X o di aver ricevuto messaggi di errore come “Qualcosa è andato storto. Prova a ricaricare”.

X ha poi ripreso il servizio nella tarda mattinata di oggi, ma è sembrato che abbia subito nuovamente delle interruzioni intorno alle 10:00 ET, raggiungendo il picco con 40.000 segnalazioni di problemi, e alle 13:00 ET e poi alle 19 ora locale italiana.

Le interruzioni sono state segnalate a livello globale.

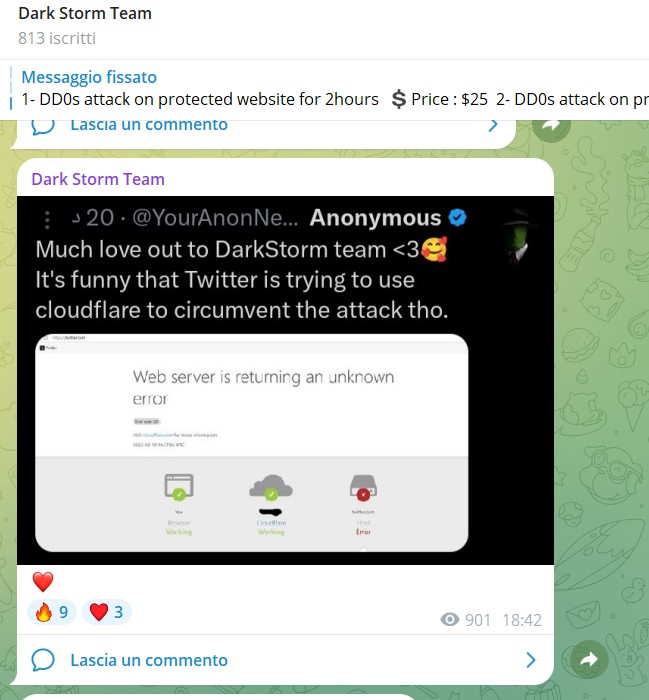

Le rivendicazione di Dark Storm Team

Nel mentre il gruppo Dark Storm Team ha rivendicato la responsabilità di un attacco DDoS su X. Gli hacker si sono formati come collettivo filo-palestinese nel 2023 e avrebbero preso di mira i siti web governativi dei paesi della NATO, di Israele e delle nazioni che sostengono Israele.

Come sanno i nostri lettori, un attacco DDoS (distributed denial-of-service) include volumi di traffico sospetti o picchi di traffico che causano il rallentamento o l’indisponibilità di un sito Web o di un servizio. Inondare un bersaglio con connessioni malformate può renderlo inaccessibile agli utenti legittimi.

Nel post su Telegram acquisito da Red Hot Cyber, il collettivo rivendica la responsabilità dell’attacco DDoS su X di oggi. Dark Storm Team ha scritto di essere riuscito a “mettere offline Twitter” e ha condiviso uno screenshot di una pagina sullo stato della connettività in tempo reale che mostrava tentativi di connessione falliti da più sedi in tutto il mondo.

Il gruppo di hacker Dark Storm Team (DST) sarebbe stato creato nel settembre 2023, poche settimane prima dell’attacco terroristico di Hamas del 7 ottobre contro Israele.

Si dice che il gruppo sia filo-palestinese e abbia possibili collegamenti con la Russia.

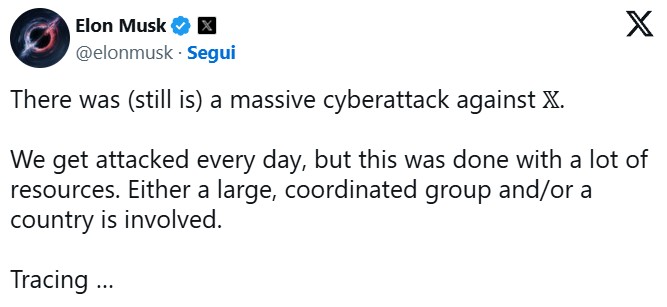

Le dichiarazioni di Elon Musk

“C’è stato (c’è ancora) un massiccio attacco informatico contro X”, ha scritto Musk lunedì pomeriggio. “Siamo attaccati ogni giorno, ma questo è stato fatto con molte risorse. È coinvolto un gruppo numeroso e coordinato e/o un paese. Tracciare…”

Musk è anche l’amministratore delegato di Tesla e SpaceX, oltre a guidare il DOGE (Dipartimento per l’efficienza governativa) del presidente Donald Trump.

L'articolo X va Offline per un Attacco DDoS di Dark Storm. Elon Musk: “Gruppo Mumeroso e Coordinato” proviene da il blog della sicurezza informatica.

Due mesi alla RHC Conference 2025! Grazie ai nostri Sponsor per aver reso questo evento possibile!

Mancano solo due mesi alla quarta edizione della Red Hot Cyber Conference 2025, l’evento annuale gratuito organizzato dalla community di Red Hot Cyber. La conferenza si terrà a Roma, come lo scorso anno presso il Teatro Italia in Via Bari 18, nelle giornate di giovedì 8 e venerdì 9 maggio 2025.

Questo appuntamento è diventato un punto di riferimento nel panorama italiano della sicurezza informatica, dell’intelligenza artificiale e dell’innovazione tecnologica, con l’obiettivo di sensibilizzare il pubblico sui rischi del digitale e promuovere la cultura della cybersecurity, soprattutto tra i più giovani.

La community di Red Hot Cyber, fondata nel 2019 da Massimiliano Brolli, si dedica alla diffusione di informazioni, notizie e ricerche su temi legati alla sicurezza informatica, all’intelligence e all’Information Technology. Con la convinzione che la condivisione della conoscenza e la collaborazione siano fondamentali per affrontare le sfide del cyberspazio, RHC si impegna attivamente nella promozione di una cultura della sicurezza, incoraggiando il pensiero critico e stimolando l’interesse per le discipline informatiche tra i giovani.

Programma della Red Hot Cyber Conference 2025

Registrazione per la sola giornata di Giovedì 8 Maggio (Workshop e Capture The Flag)

Registrazione per la sola giornata di Venerdì 9 Maggio (Conferenza)

Regolamento per la Capture The Flag (CTF)

Accoglienza alla Red Hot Cyber Conference 2024 Una Prima Giornata Dedicata Esclusivamente Ai Giovani

Come ogni anno, la prima giornata della conferenza sarà interamente dedicata ai giovani, in particolare agli studenti delle scuole medie e superiori, per avvicinarli al mondo dell’information technology e della sicurezza informatica. A differenza degli scorsi anni, i Workshop saranno accessibili solo alla giornata di Giovedì 8 maggio.

I workshop hands-on – anche questo anno organizzati con il supporto di Accenture – saranno il cuore pulsante della giornata: prima spiegheremo ai ragazzi come si fa qualcosa, poi gli daremo la possibilità di rifarlo direttamente loro stessi sui loro laptop. Questo approccio pratico e interattivo è pensato per stimolare l’interesse verso il mondo della tecnologia e della cybersecurity e fornire un’opportunità unica di toccare con mano la tecnologia.

Il Cane SPOT della Boston Dynamics all’interno dei Workshop “hands-on” della Red Hot Cyber Conference 2024

Invitiamo i ragazzi delle scuole medie, superiori ed Università a registrarsi alla conferenza, affinché possano vivere un’esperienza formativa concreta e immersiva.

Ma la prima giornata non sarà solo formazione: anche quest’anno si terrà la Capture The Flag (CTF), una competizione per hacker etici provenienti da tutta Italia. I partecipanti si sfideranno in una serie di prove pratiche di cybersecurity, hacking etico e problem-solving, accumulando punteggi per scalare la classifica e vincere la challenge.

Una CTF è una competizione di cybersecurity in cui i partecipanti devono risolvere sfide di sicurezza informatica per trovare e “catturare” delle flag, ovvero dei codici nascosti all’interno di vari scenari digitali. La CTF di RHC si svolgerà in un ambiente sicuro e controllato, offrendo a giovani hacker l’opportunità di mettere alla prova le proprie capacità, imparare nuove tecniche e confrontarsi con altri appassionati del settore.

Programma della Red Hot Cyber Conference 2025

Registrazione per la sola giornata di Giovedì 8 Maggio (Workshop e Capture The Flag)

Registrazione per la sola giornata di Venerdì 9 Maggio (Conferenza)

Regolamento per la Capture The Flag (CTF)

Capture The Flag (CTF) della Red Hot Cyber Conference 2024 Una Seconda Giornata All’Insegna Della Conferenza

Se la prima giornata sarà focalizzata sui giovani e sulla formazione pratica, la seconda giornata della Red Hot Cyber Conference 2025 sarà dedicata esclusivamente alla conferenza, con una serie di speech di alto livello interamente in lingua italiana.

Esperti di sicurezza informatica, information technology e innovazione digitale si alterneranno sul palco con interventi di eccezione, affrontando temi come l’hacking, l’intelligenza artificiale applicata alla cybersecurity, la sicurezza del cloud e delle infrastrutture critiche, le guerre informatiche, la geopolitica e le strategie di difesa digitale, oltre all’evoluzione del crimine informatico.

Panel alla Red Hot Cyber Conference 2024. Da Sinistra a destr: Dott. Mario Nobile Direttore Generale di AGID, l’agenzia per l’Italia digitale, Dott. Umberto Rosini, Direttore Sistemi Informativi alla Presidenza del Consiglio dei Ministri – Dipartimento della Protezione Civile, Dott. Paolo Galdieri: Avvocato penalista, Cassazionista, è Docente universitario di Diritto penale dell’informatica, Ing. David Cenciotti: Giornalista aerospaziale, ex ufficiale dell’AM, ingegnere informatico ed esperto di cybersecurity

La giornata si aprirà con un panel istituzionale di alto livello, in cui esperti giuridici, rappresentanti delle istituzioni e professionisti del settore discuteranno di strategie e normative per la protezione digitale del Paese. Il tema del panel sarà “IL FUTURO DELLA CYBERSICUREZZA IN ITALIA – STRATEGIE PER LA PROSSIMA ERA DIGITALE”, un dibattito cruciale su come l’Italia si sta preparando ad affrontare le nuove minacce cyber, con un focus su regolamentazione, prevenzione e strategie nazionali per rafforzare la sicurezza digitale.

La Red Hot Cyber Conference 2025 sarà un’occasione unica per confrontarsi con i maggiori esperti del settore, approfondire i temi più attuali della sicurezza informatica e comprendere come il nostro Paese può affrontare le sfide digitali del futuro.

Programma della Red Hot Cyber Conference 2025

Registrazione per la sola giornata di Giovedì 8 Maggio (Workshop e Capture The Flag)

Registrazione per la sola giornata di Venerdì 9 Maggio (Conferenza)

Regolamento per la Capture The Flag (CTF)

Una inquadratura dei partecipanti alla Capture The Flag Tutto Questo grazie Ai Nostri Sponsor

La realizzazione di questo evento non sarebbe possibile senza il prezioso supporto dei nostri sponsor. La loro collaborazione è fondamentale per offrire un’esperienza formativa e coinvolgente a tutti i partecipanti.

Sponsor Sostenitori Workshop

Accenture Italia

Sponsor Sostenitori

Fortinet

TrendMicro

Fata Informatica

Digital Value Cybersecurity

Enterprise

Akamai

Crowdstrike

Sponsor Platinum

ITCentric

OPLIUM

Tinexta Cyber

Ermetix

S3K

Digimat

Sponsor Gold

IAD

Olympos Consulting

CheckPoint technologies

Ancharia

Elmi

Utilia

Sponsor Silver

Recorded Future

Delfi Security

Cyber Evolution

BraiIT

Inoltre ringraziamo tutti i nostri media Partner che sono i Fintech Awards, i Cyber Actors, Women 4 Cyber, Digital Security Summit, GDPR Day, E-Campus Università, Hackmageddon, CyberSecurityUP, Federazione Italiana Combattenti, Ri-Creazione, Aipsi e RedHotCyber Academy.

Invitiamo tutte le aziende interessate a sostenere la Red Hot Cyber Conference 2025 a contattarci per informazioni sui pacchetti di sponsorizzazione ancora disponibili. La vostra partecipazione contribuirà a promuovere la cultura della sicurezza informatica e a formare i professionisti del futuro.

Programma della Red Hot Cyber Conference 2025

Registrazione per la sola giornata di Giovedì 8 Maggio (Workshop e Capture The Flag)

Registrazione per la sola giornata di Venerdì 9 Maggio (Conferenza)

Regolamento per la Capture The Flag (CTF)

Non perdete l’opportunità di essere parte di questo importante appuntamento nel mondo della cybersecurity!

Dei ragazzi riprendono il workshop “hands on” Ragazzi che stanno seguendo i workshop “hands-on”Francesco Conti, Luca Vinciguerra e Salvatore RIcciardi del gruppo AI di Red Hot Cyber presentano il workshop “COME CREARE UN SISTEMA DI FACE RECOGNITION CON LE AI” Andrea Tassotti di CyberSecurityUP presenta il workshop “COME HACKERARE UN ESEGUIBILE ELUDENDO CONTROLLI APPLICATIVI” Immagine dei Ragazzi che giocano alla Capture The Flag Immagine dei Ragazzi che giocano alla Capture The Flag Immagine dei Ragazzi che giocano alla Capture The Flag Una inquadratura dei partecipanti alla Capture The Flag Platea alla Red Hot Cyber Conference 2024 Ingresso di SPOT della Boston Dynamics alla Red Hot Cyber Conference 2024 Pranzo alla Red Hot Cyber Conference 2024 Una inquadratura dei partecipanti alla CTF sulla seconda scalinata del teatro Una foto dello STAFF Al completo della Red Hot Cyber Conference 2024

L'articolo Due mesi alla RHC Conference 2025! Grazie ai nostri Sponsor per aver reso questo evento possibile! proviene da il blog della sicurezza informatica.

Game Over: Cloudflare e il caos sui browser meno diffusi!

Gli utenti di alcuni browser meno diffusi lamentano problemi di accesso a vari siti dovuti al funzionamento dei sistemi Cloudflare. I giornalisti del The Register riferiscono che la loro attenzione su questo problema è stata attirata dagli utenti, dagli specialisti della sicurezza informatica e dagli sviluppatori del browser open source Pale Moon.

Sembra che gli utenti si lamentino regolarmente della mancata disponibilità del sito web relativo al forum di Cloudflare, ma l’azienda non sembra prestarvi attenzione. Ad esempio, i ricercatori hanno trovato segnalazioni di problemi relativi a Cloudflare e al blocco di siti web risalenti al 2015 , al 2022 , a marzo e luglio 2024 e a gennaio 2025.

I problemi sorgono perché Cloudflare mira a combattere le botnet e gli attacchi DDoS rilevando e bloccando qualsiasi attività sospetta. Ad esempio, dispositivi infetti che fanno parte di botnet ed eseguono determinati script. Un modo per rilevarli è controllare l’agente del browser e, se non proviene da un browser noto, bloccarlo.

Purtroppo l’elenco dei browser accettabili è limitato e include solo le ultime versioni di browser noti come Chrome (e i suoi numerosi derivati) e Firefox. Di norma, gli utenti delle ultime versioni dei browser Pale Moon, Falkon e SeaMonkey riscontrano problemi di blocco.

Le ultime note di rilascio di Pale Moon indicano che gli sviluppatori stanno cercando di risolvere questo problema, che spesso provoca il blocco del browser, la mancata risposta alle richieste o l’arresto anomalo del sistema. Anche alcuni utenti di Firefox 115 ESR (l’ultima versione per macOS 10.13 e Windows 7) riscontrano problemi di blocco. Tra i siti frequentemente interessati dal problema ci sono science.org, steamdb.info, convertapi.com e persino community.cloudflare.com.

Allo stesso tempo, secondo alcuni partecipanti alla discussione del problema su Hacker News, Cloudflare potrebbe considerare un’attività sospetta non solo l’utilizzo di browser o sistemi operativi di nicchia, ma anche una richiesta di un URL senza specificare un ID di riferimento. Mentre un utente prudente può bloccare il tracciamento, per il provider CDN tale attività è un segnale che le azioni non sono eseguite da un essere umano.

I giornalisti sottolineano che il supporto tecnico di Cloudflare è principalmente incentrato sui clienti aziendali e che gli utenti comuni possono solo lamentarsi di ciò che accade sui forum della community. Tuttavia, a giudicare dal numero di messaggi riguardanti il blocco, l’azienda non monitora i forum per segnalazioni di problemi.

L'articolo Game Over: Cloudflare e il caos sui browser meno diffusi! proviene da il blog della sicurezza informatica.

Un trojan su un Apple MacBook è stato il punto debole del più grosso colpo del secolo!

In una indagine di Safe{Wallet} e Mandiant rivelano nuovi dettagli sul più grande furto di criptovalute della storia: Furto di quasi 1,5 miliardi di dollari dall’exchange ByBit è stato realizzato dal gruppo nordcoreano TraderTraitor. Gli hacker hanno sfruttato una vulnerabilità presente su uno dei computer portatili degli sviluppatori e hanno aggirato i sistemi di sicurezza.

Gli hacker hanno compromesso il MacBook di uno degli sviluppatori di Safe{Wallet}, ottenendo da esso token di sessione AWS, che hanno consentito loro di aggirare l’autenticazione a più fattori e di accedere all’infrastruttura. Lo sviluppatore disponeva degli elevati privilegi richiesti per lavorare con il codice ByBit. Successivamente gli aggressori hanno rimosso il malware e cancellato la cronologia di Bash per nascondere le tracce dell’intrusione.

L’infezione si è verificata il 4 febbraio 2025, quando è stata effettuata una connessione al sito web getstockprice.com tramite un progetto in esecuzione in Docker . Sebbene il progetto non fosse più presente nel sistema al momento dell’analisi, tracce di file nella directory ~/Downloads/ indicano l’utilizzo di metodi di ingegneria sociale.

Gli hacker hanno utilizzato anche ExpressVPN per accedere all’account AWS dello sviluppatore. I criminali informatici hanno sincronizzato la loro attività con i suoi impegni lavorativi, utilizzando token di sessione attive rubati. Il gruppo TraderTraitor si sovrappone ad un altro gruppo nordcoreano, APT38 (BlueNoroff, Stardust Chollima), che a sua volta è parte del più ampio gruppo di hacker nazionali di Lazarus.

Nonostante la complessità dell’attacco, gli smart contract di Safe sono rimasti inalterati. Tuttavia, la società ha effettuato un’analisi completa dei sistemi, rafforzando notevolmente i meccanismi di difesa. Le misure adottate includono un riavvio completo dell’infrastruttura con rotazione di tutte le credenziali, la chiusura dell’accesso esterno ai servizi, sistemi migliorati per il rilevamento di transazioni dannose e strumenti aggiuntivi per la verifica delle transazioni firmate.

Inoltre, Safe{Wallet} ha temporaneamente disabilitato il supporto nativo per i portafogli hardware, poiché questi dipendevano dalla funzione vulnerabile eth_sign e da servizi di terze parti. Agli utenti viene fornito uno strumento speciale per controllare le transazioni. Sono inoltre in corso i lavori per consentire l’utilizzo di Safe{Wallet} sulla piattaforma IPFS, il che garantirà un ulteriore livello di sicurezza.

Safe ha sottolineato che per migliorare la sicurezza sono necessari strumenti migliori per rilevare e prevenire gli attacchi. Secondo gli esperti, la sicurezza delle transazioni in criptovaluta dovrebbe essere semplificata migliorando l’esperienza dell’utente, il che aiuterà il grande pubblico a ridurre al minimo i rischi.

L'articolo Un trojan su un Apple MacBook è stato il punto debole del più grosso colpo del secolo! proviene da il blog della sicurezza informatica.

Italiani Nel Mirino: 464.508 Record Compromessi nei Forum underground in 2 giorni

Negli ultimi giorni, il panorama della cybersecurity italiana è stato scosso da una serie di massicci data leak che hanno esposto centinaia di migliaia di informazioni sensibili di cittadini e aziende italiane. Secondo quanto riportato dalla piattaforma Recorded Future, un totale di 464.508 record compromessi è stato individuato su diversi forum del dark web, mettendo in evidenza un’escalation preoccupante delle minacce informatiche rivolte al nostro Paese.

L’origine dei dati trafugati e le piattaforme coinvolte

Le informazioni compromesse sono emerse da forum specializzati e mercati clandestini del dark web, tra cui BreachForums2, NoHide Forum, CrdPro ed Exploit Forum, noti per essere punti di incontro per hacker e cybercriminali che vendono e scambiano dati sottratti.

Secondo i report di Recorded Future, nei giorni 1 e 2 marzo 2025 sono stati pubblicati i seguenti dataset:

300.000 record su BreachForums2 (1 marzo)

140.000 record su NoHide Forum (2 marzo)

15.198 record su CrdPro (1 marzo)

9.310 record su CrdPro (2 marzo)

L’elemento più inquietante è il tasso di validità dell’85% associato a questi dati, che suggerisce che la maggior parte delle informazioni rubate è ancora utilizzabile per attività illecite, come il furto d’identità, frodi finanziarie e attacchi informatici mirati.

Quali dati sono stati esposti?

L’analisi dei database compromessi rivela una vasta gamma di informazioni personali e finanziarie, suddivise in diverse categorie di dati sensibili:

Credential Leaks: Sono state trovate enormi raccolte di email e password associate a servizi di posta elettronica, social network e piattaforme aziendali. Particolarmente preoccupante è la presenza di un dataset denominato “Yahoo EmailPass HQ Combolist”, che suggerisce una compromissione mirata degli account Yahoo italiani.

Combolists: I cosiddetti “combolists” sono raccolte di credenziali email-password di alta qualità, spesso utilizzate per attacchi di credential stuffing, ovvero tentativi automatici di accesso ad account online sfruttando combinazioni precedentemente esposte in altre violazioni.

Fullz Information: Si tratta di dati personali completi, tra cui nomi, indirizzi, numeri di telefono, email, numeri di carte di credito e altre informazioni finanziarie. La vendita di questi dati su forum del dark web indica un forte interesse da parte dei cybercriminali per il furto d’identità e le frodi economiche.

Proxy e SOCKS5 italiani: In alcuni marketplace underground sono apparsi elenchi di IP italiani compromessi, venduti come proxy per attività di anonimizzazione e attacchi informatici che simulano traffico proveniente dall’Italia. Questi strumenti vengono spesso utilizzati per bypassare controlli antifrode o per lanciare attacchi informatici da una posizione apparentemente legittima.

Yahoo Email Credentials: Un altro dato rilevante è l’esistenza di elenchi specifici di credenziali appartenenti a utenti Yahoo italiani, segno che il provider è stato particolarmente preso di mira in questa ondata di violazioni.

La diversità e l’ampiezza delle informazioni esposte dimostrano come l’ecosistema criminale del dark web sia sempre più specializzato nella raccolta e monetizzazione dei dati personali.

Le implicazioni per la cybersecurity italiana

Questi eventi sottolineano come l’Italia sia diventata un obiettivo privilegiato per gli attacchi informatici e il commercio illegale di dati. L’attuale situazione evidenzia alcune criticità fondamentali:

Scarsa consapevolezza sulla sicurezza digitale: Il numero elevato di credenziali compromesse suggerisce che molti utenti continuano a utilizzare password deboli e ripetute su più servizi, senza adottare meccanismi di protezione avanzati come l’autenticazione a due fattori (2FA).

Aumento degli attacchi di credential stuffing: La disponibilità di combolists aggiornate consente ai cybercriminali di testare automaticamente credenziali su vari servizi online, aumentando il rischio di accessi non autorizzati e furti di dati aziendali e personali.

Espansione del mercato nero dei proxy italiani: La vendita di proxy e SOCKS5 con IP italiani suggerisce un forte interesse nel mascherare attività fraudolente simulando connessioni da indirizzi riconosciuti come affidabili dalle infrastrutture di sicurezza.

Quale sarà il prossimo passo?

Se questa tendenza dovesse continuare, l’Italia potrebbe affrontare una crescente ondata di attacchi informatici mirati, con implicazioni sia per i cittadini che per le aziende. Alcuni possibili sviluppi includono:

Attacchi di phishing altamente personalizzati: Con così tante informazioni personali disponibili, i criminali potrebbero orchestrare campagne di phishing più credibili e difficili da riconoscere.

Frode finanziaria e furto d’identità: I dataset contenenti dati finanziari possono essere utilizzati per prelievi fraudolenti, acquisti online non autorizzati o schemi di social engineering per accedere a conti bancari.

Compromissione di infrastrutture aziendali: La presenza di credenziali aziendali nei database esposti potrebbe facilitare attacchi ransomware o intrusioni mirate nei sistemi informatici di imprese italiane.

Come proteggersi?

Alla luce di questi eventi, è essenziale adottare una serie di misure per ridurre l’impatto delle violazioni e prevenire future compromissioni:

Attivare l’autenticazione a due fattori (2FA) su tutti i servizi critici, impedendo accessi non autorizzati anche in caso di compromissione delle password.

Monitorare il dark web attraverso servizi specializzati per individuare in tempo reale la presenza delle proprie credenziali in eventuali data leak.

Cambiare regolarmente le password e utilizzare password manager per generare credenziali complesse e uniche per ogni servizio.

Eseguire reset periodici delle credenziali aziendali e adottare soluzioni di sicurezza avanzate per proteggere gli asset aziendali.

Sensibilizzare dipendenti e cittadini sull’importanza della cybersecurity e delle buone pratiche di sicurezza digitale.

La recente ondata di data leak è un chiaro segnale di allarme per l’Italia: la sicurezza digitale deve diventare una priorità per tutti, dalle aziende ai singoli utenti. La protezione delle informazioni personali e aziendali non può più essere sottovalutata. Solo attraverso un’azione congiunta di formazione, prevenzione e tecnologie avanzate si potrà limitare l’impatto di queste minacce e proteggere il futuro digitale del nostro Paese.

Continueremo a monitorare la situazione e a fornire aggiornamenti su Red Hot Cyber per mantenere alta l’attenzione su queste gravi minacce emergenti.

L'articolo Italiani Nel Mirino: 464.508 Record Compromessi nei Forum underground in 2 giorni proviene da il blog della sicurezza informatica.

Hacker criminali per Hacker etici: il mercato nero delle certificazioni falsificate

Un utente con il nickname adispystore ha pubblicato un annuncio su un noto forum underground, offrendo presunti servizi remoti e report d’esame per diverse certificazioni di sicurezza informatica, tra cui OSCP, OSEP, OSWE, CRTP e CRTE.

L’inserzione offre i seguenti servizi:

OSCP: Servizi di supporto remoto durante l’esame con un metodo dichiarato “non rilevabile”.

HTB CPTS e CBBH: Report d’esame e assistenza remota.

CRTE e CRTP: Supporto su Discord durante l’esame.

CRTO: Servizi di esame remoto.

OSWE Exam Report: Fornitura del codice sorgente, exploit RCE e report dettagliato sugli ambienti Akount e Soapbx.

OSEP Exam Writeup (14 flag) – Febbraio 2025: Disponibilità di prove a supporto.

L’utente dichiara di trattare esclusivamente su Discord con il nome adispy e avverte di non essere responsabile per eventuali transazioni effettuate con contatti che si spacciano per lui.

Le certificazioni coinvolte

Le certificazioni offerte in questo annuncio sono altamente tecniche e riconosciute nel settore della cybersecurity. Ecco una panoramica:

OSCP+ (Offensive Security Certified Professional Plus) attesta non solo l’esperienza in sicurezza informatica, ma indica anche che il professionista è aggiornato con gli ultimi standard e pratiche del settore. La designazione “+” sottolinea l’impegno per l’apprendimento continuo. Se non si mantiene il “+” attraverso formazione continua, il titolare conserva comunque l’OSCP, una certificazione pratica e tecnica che richiede di attaccare e penetrare macchine live in un ambiente controllato, utilizzando gli strumenti di Kali Linux.

HTB CPTS (Hack The Box Certified Penetration Testing Specialist): Certificazione di Hack The Box che valida competenze intermedie nel penetration testing, incluse tecniche avanzate di exploitation, privilege escalation e reportistica.

HTB CBBH (Hack The Box Certified Bug Bounty Hunter): Certificazione di Hack The Box specializzata nel bug bounty hunting e sicurezza web, con enfasi su vulnerabilità complesse in applicazioni e API.’esame testa la capacità di individuare e sfruttare vulnerabilità complesse in applicazioni web e API.

OSEP (OffSec Experienced Penetration Tester): Certificazione avanzata di Offensive Security che attesta competenze elevate nel penetration testing contro ambienti protetti. Copre tecniche di evasione di sicurezza, bypass di antivirus ed EDR, attacchi avanzati a reti Windows e Active Directory. L’ottenimento della OSEP distingue i professionisti esperti nella simulazione di attacchi sofisticati, rendendoli altamente ricercati nella cybersecurity offensiva.

OSWE (Offensive Security Web Expert): Certificazione di OffSec focalizzata sulla sicurezza avanzata delle applicazioni web. Valida le competenze nel test di penetrazione web, nell’elusione delle difese e nella creazione di exploit personalizzati per vulnerabilità critiche. I professionisti certificati OSWE sono altamente qualificati nella protezione delle organizzazioni dalle minacce web.

CRTP (Certified Red Team Professional): Certificazione focalizzata su tecniche di Red Teaming per principianti, che copre attacchi su infrastrutture Windows Active Directory, come privilege escalation e lateral movement, emulando le tattiche di attori APT.

CRTE (Certified Red Team Expert): Certificazione avanzata per professionisti esperti nel Red Teaming. Si concentra su simulazioni di attacchi complessi e avanzati contro infrastrutture aziendali, emulando le TTP (Tactics, Techniques, and Procedures) di attori APT, con enfasi su attacchi sofisticati e la gestione di ambienti complessi.

CRTO (Certified Red Team Operator): Certificazione che insegna strategie avanzate di Red Teaming. Focalizzata sulla simulazione di minacce persistenti avanzate (APTs), l’operatore acquisisce competenze nella valutazione delle difese organizzative e nell’utilizzo di strumenti e metodologie per esercizi di Red Teaming efficaci. Inoltre, enfatizza la collaborazione con i Blue Team per migliorare la postura di sicurezza complessiva.

Metodi di cheating avanzati

L’annuncio menziona l’utilizzo di metodi “non rilevabili” per il supporto remoto agli esami. Questo potrebbe indicare l’impiego di tecniche sofisticate come:

Remote Access Trojan (RAT): Malware per controllare a distanza il sistema dell’esaminando senza essere rilevato.

Virtual Machine Escaping: Uso di ambienti virtuali per eludere i controlli di sicurezza.

Obfuscation e Anti-Detection: Tecniche per nascondere attività sospette e sfuggire ai sistemi di monitoraggio.

e altro ancora

Questo caso rappresenta un tentativo di frode accademica su larga scala. L’acquisto di report d’esame o l’uso di assistenza remota durante i test non solo viola le regole delle certificazioni, ma comporta anche rischi come:

Compromissione dell’integrità professionale: Chi ottiene una certificazione in modo fraudolento potrebbe non avere le competenze richieste, creando problemi nel settore della sicurezza informatica.

Rischi legali: Essere scoperti nell’uso di questi servizi può portare alla revoca della certificazione e conseguenze legali.

Esposizione a truffe: Molti venditori su forum underground potrebbero essere truffatori, rubando denaro senza fornire alcun servizio.

Conclusioni e monitoraggio

Attualmente, non possiamo confermare l’autenticità della notizia. Le informazioni riportate provengono da fonti pubbliche accessibili su forum underground e vanno interpretate come una fonte di intelligence, non come una conferma definitiva.

RHC monitorerà l’evoluzione della vicenda per fornire eventuali aggiornamenti sul blog. Chiunque abbia informazioni aggiuntive può contattarci in forma anonima tramite la nostra mail crittografata per whistleblower.

L'articolo Hacker criminali per Hacker etici: il mercato nero delle certificazioni falsificate proviene da il blog della sicurezza informatica.

The Road to Lucid Dreaming Might be Paved With VR

Lucid dreaming is the state of becoming aware one is dreaming while still being within the dream. To what end? That awareness may allow one to influence the dream itself, and the possibilities of that are obvious and compelling enough that plenty of clever and curious people have formed some sort of interest in this direction. Now there are some indications that VR might be a useful tool in helping people achieve lucid dreaming.

The research paper (Virtual reality training of lucid dreaming) is far from laying out a conclusive roadmap, but there’s enough there to make the case that VR is at least worth a look as a serious tool in the quest for lucid dreaming.

One method of using VR in this way hinges on the idea that engaging in immersive VR content can create mild dissociative experiences, and this can help guide and encourage users to perform “reality checks”. VR can help such reality checks become second nature (or at least more familiar and natural), which may help one to become aware of a dream state when it occurs.

Another method uses VR as a way to induce a mental state that is more conducive to lucid dreaming. As mentioned, engaging in immersive VR can induce mild dissociative experiences, so VR slowly guides one into a more receptive state before falling asleep. Since sleeping in VR is absolutely a thing, perhaps an enterprising hacker with a healthy curiosity in lucid dreaming might be inspired to experiment with combining them.

We’ve covered plenty of lucid dreaming hacks over the years and there’s even been serious effort at enabling communication from within a dreaming state. If you ask us, that’s something just begging to be combined with VR.

hackaday.com/2025/03/07/the-ro…

?w=800

?w=800

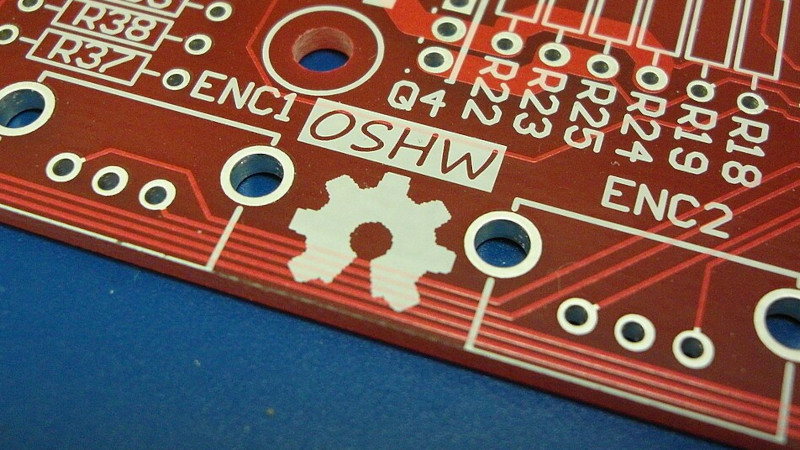

Open Source Hardware, How Open Do You Want It To Be?

In our wider community we are all familiar with the idea of open source software. Many of us run it as our everyday tools, a lot of us release our work under an open source licence, and we have a pretty good idea of the merits of one such document over another. A piece of open source software has all of its code released under a permissive licence that explicitly allows it to be freely reproduced and modified, and though some people with longer beards take it a little too seriously at times and different flavours of open source work under slightly different rules, by and large we’re all happy with that.

When it comes to open hardware though, is it so clear cut? I’ve had more than one rant from my friends over the years about pieces of hardware which claim to be open-source but aren’t really, that I think this bears some discussion.

Open Source Hardware As It Should Be Done

To explore this, we’ll need to consider a couple of open source hardware projects, and I’ll start close to home with one of my own. My Single 8 home movie cartridge is a 3D printable film cartridge for a defunct format, and I’ve put everything necessary to create one yourself in a GitHub repository under the CERN OHL. If you download the file and load it into OpenSCAD you can quickly create an STL file for your slicer, or fiddle with the code and make an entirely new object. Open source at its most efficient, and everyone’s happy. I’ve even generated STLs ready to go for each of the supported ISO values.

The beautiful EMF2024 Tildagon. CC-BY-4.0

For the second example project it’s necessary instead of a single OpenSCAD file, to consider a more complex design with multiple files. The Tildagon was the badge at the Electromagnetic Field 2024 hacker camp, and there are repositories for its hardware under the CERN OHL, and its software under an MIT licence. Using the contents of these repositories, you can make your own Tildagon in its entirety, or rework any part of it under the terms of the licence.

Of these, the film cartridge is a simple repository. Whether you download the OpenSCAD file or the STLs, there’s only one type of file and it’s unambiguous what the project comprises. But the Tildagon is much more complex device, that has many different files describing its various parts, all of which come together to make the whole. Everything required is present, and the terms of use for it all are clearly defined. For me, it’s a great example of how a complex open-source hardware project should be presented.

Open Source Hardware As It Shouldn’t Be Done

Now, imagine that instead of the EMF folks, I was the developer of the Tildagon. Imagine that I started taking files away from the repositories. The BOM first perhaps, then the KiCAD files. If I were left with just the Gerbers and the PNG schematic, I’ve in theory provided just enough resources to make a Tildagon, and with an appropriate open-source licence I could call it an open-source hardware project.

But even though I’ve granted people the right to use and modify the files in an open-source manner, can I really claim it’s as open-source as if I had released the full set of resources? Hand-editing the source of a Gerber doesn’t really count, and I agree with a point made by some of those friends I mentioned earlier. Providing as little as possible in that way is the equivalent of releasing a compiled binary, as when the convergence factor with free-as-in-beer approaches one, maybe it’s not open-source hardware after all.

Of course, the astute among you will have gathered by now that this isn’t about the Tildagon, instead I’m using it as a metaphor for something else. Though it’s tempting to do so I am not going to name and shame, but there have been a series of high-profile commercial open source hardware projects over the years that do to a greater or lesser extent just what I have described. I even have one of them on my bench, perhaps you do too. It’s not a problem if all you want is the product, but pushing the limits of open source in this way as an empty marketing ploy is not appropriate. Either something is fully open, or it should not, in my opinion at least, be allowed to describe itself as such. There’s nothing at all wrong with a closed source product, after all.

So. What’s To Be Done?

There’s a key phrase in the CERN OHL that I think is pertinent here; the idea of the “Complete source”. It’s mentioned in clause 1.8 of the text, which goes as follows:

1.8 'Complete Source' means the set of all Source necessary to Make

a Product, in the preferred form for making modifications,

including necessary installation and interfacing information

both for the Product, and for any included Available Components.

If the format is proprietary, it must also be made available in

a format (if the proprietary tool can create it) which is

viewable with a tool available to potential licensees and

licensed under a licence approved by the Free Software

Foundation or the Open Source Initiative. Complete Source need

not include the Source of any Available Component, provided that

You include in the Complete Source sufficient information to

enable a recipient to Make or source and use the Available

Component to Make the Product.

This clause encapsulates perfectly how the release of all project files should be necessary for a project that wants to be called open-source. It’s important, because open source goes beyond mere ability to copy, and extends into modifying and extending the project. Without those extra files, as with my Tildagon-as-Gerbers example above, this becomes next-to-impossible. Perhaps it’s time as a community to take a slightly harder line with anything less, and instead of welcoming every shiny new toy at face value, probing a little to find out just how deep that open source hardware logo goes.

Otherwise, calling something open source hardware will inevitably lose its meaning. Is this what we want, in exchange for a few flashy commercial projects?

Open source hardware logo on PCB: Altzone, CC BY-SA 3.0.

hackaday.com/2025/03/07/open-s…

?w=400

?w=400

?w=800

?w=800